Le estensioni del browser sono un incubo della privacy: smetti di usarne molte

Le estensioni del browser sono molto più pericolose di quanto la maggior parte delle persone capisca. Questi piccoli strumenti hanno spesso accesso a tutto ciò che fai online, in modo che possano catturare le tue password, tenere traccia della tua navigazione sul web, inserire pubblicità nelle pagine web che visiti e altro ancora. Le estensioni dei browser più comuni vengono spesso vendute ad aziende losche o dirottate e gli aggiornamenti automatici possono trasformarle in malware.

Abbiamo scritto su come le estensioni del tuo browser ti spiano in passato, ma questo problema non è migliorato. C'è ancora un flusso costante di estensioni che vanno male.

Perché le estensioni del browser sono così pericolose

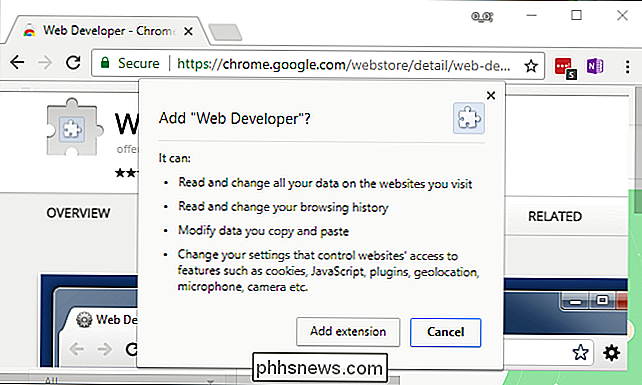

CORRELATE: Perché le estensioni di Chrome richiedono "Tutti i tuoi dati sui siti web che visiti"?

Le estensioni del browser vengono eseguite il tuo browser web, e spesso richiedono la possibilità di leggere o modificare qualsiasi cosa sulle pagine web che visiti.

Se un'estensione ha accesso a tutte le pagine web che visiti, può fare praticamente qualsiasi cosa. Potrebbe funzionare come keylogger per acquisire password e dettagli della carta di credito, inserire pubblicità nelle pagine visualizzate, reindirizzare il traffico di ricerca altrove, tenere traccia di tutto ciò che fai online o tutte queste cose. Se un'estensione ha bisogno di scansionare le tue ricevute o altre piccole cose, probabilmente ha il permesso di scansionare la tua email per tutto -che è estremamente pericoloso.

Ciò non significa che ogni estensionefa queste cose, ma può e questo dovrebbe renderti molto, molto cauto.

I browser web moderni come Google Chrome e Microsoft Edge hanno un sistema di autorizzazione per le estensioni, ma molte estensioni richiedono l'accesso a tutto per poter funzionare correttamente. Tuttavia, anche un'estensione che richiede solo l'accesso a un sito Web potrebbe essere pericolosa. Ad esempio, un'estensione che modifica Google.com in qualche modo richiederà l'accesso a tutto su Google.com e quindi avrà accesso al tuo account Google, inclusa la tua email.

Questi non sono solo piccoli e innocui strumenti. Sono piccoli programmi con un enorme livello di accesso al tuo browser web e questo li rende pericolosi. Anche un'estensione che fa solo una piccola cosa alle pagine web che visiti potrebbe richiedere l'accesso a tutto ciò che fai nel tuo browser.

Come le estensioni sicure possono trasformarsi in malware

I browser web moderni come Google Chrome aggiornano automaticamente il tuo browser installato estensioni. Se un'estensione richiede nuove autorizzazioni, verrà temporaneamente disattivata fino a quando non le consentirai. Tuttavia, in caso contrario, la nuova versione dell'estensione verrà eseguita con tutte le stesse autorizzazioni della versione precedente. Ciò porta a problemi.

Nell'agosto 2017, l'estensione per sviluppatori Web molto popolare e ampiamente consigliata per Chrome è stata dirottata. Lo sviluppatore è caduto per un attacco di phishing e l'autore dell'attacco ha caricato una nuova versione dell'estensione che ha inserito più pubblicità in pagine web. Più di un milione di persone che si sono fidate dello sviluppatore di questa estensione popolare hanno finito per ottenere l'estensione infetta. Poiché si tratta di un'estensione per gli sviluppatori web, l'attacco potrebbe essere molto peggiore: non sembra che l'estensione infetta abbia funzionato come keylogger, per esempio.

In molte altre situazioni, qualcuno sviluppa un'estensione che guadagna un una grande quantità di utenti, ma non necessariamente guadagna soldi. Lo sviluppatore viene contattato da una società che pagherà una grande quantità di denaro per acquistare l'estensione. Se lo sviluppatore accetta l'acquisto, la nuova società modifica l'estensione per inserire pubblicità e tracciamento, caricandola sul Chrome Web Store come aggiornamento e tutti gli utenti esistenti utilizzano ora l'estensione della nuova società, senza preavviso.

Questo è successo a Particle for YouTube, un'estensione popolare per la personalizzazione di YouTube, a luglio 2017. La stessa cosa è successa a molte altre estensioni in passato. Gli sviluppatori di estensioni di Chrome hanno affermato di ricevere costantemente offerte per acquistare le loro estensioni. Gli sviluppatori dell'estensione Honey con oltre 700.000 utenti hanno pubblicato una volta "Ask Me Anything" su Reddit, specificando il tipo di offerte che ricevono spesso.

Oltre al dirottamento e alla vendita di estensioni, è anche possibile che un'estensione sia solo una cattiva notizia e ti rintraccia segretamente quando la installi.

Chrome è stato attaccato per la sua popolarità, ma questo problema interessa tutti i browser. Firefox è probabilmente ancora più a rischio, dal momento che non utilizza un sistema di permessi affatto - ogni estensione che si installa ha pieno accesso a tutto.

Come minimizzare il rischio

CORRELATO: Come disinstallare le estensioni in Chrome, Firefox e altri browser

Ecco come tenere al sicuro: usa il minor numero possibile di estensioni. Se non si ottiene molto da un'estensione, disinstallarlo. Prova a ridimensionare l'elenco delle estensioni installate solo per l'essenziale per ridurre al minimo la possibilità che una delle estensioni installate vada a male.

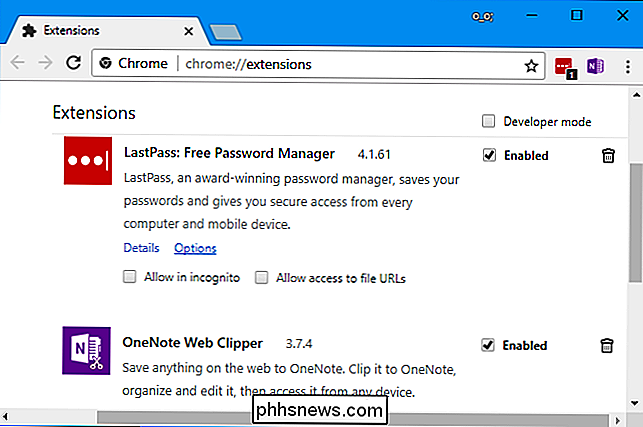

È inoltre importante utilizzare solo le estensioni delle società di cui ti fidi. Ad esempio, un'estensione per personalizzare YouTube creata da una persona casuale di cui non hai mai sentito parlare è un candidato ideale per diventare malware. Tuttavia, il Gmail Notifier ufficiale creato da Google, la nota OneNote che prende l'estensione creata da Microsoft o l'estensione del gestore password LastPass creata da LastPass quasi certamente non saranno vendute ad una compagnia losca per qualche migliaio di dollari.

Dovresti prestare attenzione alle estensioni dei permessi richiedono, quando possibile. Ad esempio, un'estensione che pretende solo di modificare un sito Web dovrebbe solo avere accesso a quel sito web. Tuttavia, molte estensioni richiedono l'accesso a tutto o l'accesso a un sito Web molto sensibile che si desidera proteggere (come la tua e-mail). Le autorizzazioni sono una buona idea, ma non sono troppo utili quando la maggior parte delle cose ha bisogno di accedere a tutto.

Ovviamente è una linea sottile da percorrere. In passato, potremmo aver detto che l'estensione per gli sviluppatori Web era sicura perché era legittima. Tuttavia, lo sviluppatore è caduto per un attacco di phishing e l'estensione è diventata dannosa. È un buon promemoria che, anche se ti fidi di qualcuno che non venderà la loro estensione a una società losca, fai affidamento su quella persona per la tua sicurezza. Se quella persona scivola fuori e permette che il suo account venga dirottato, finirai per affrontare le conseguenze e potrebbero essere molto peggiori di quello che è successo con l'estensione per sviluppatori Web.

Che cosa sono i prodotti Smarthome "ZigBee" e "Z-Wave"?

Mentre cerchi nuovi prodotti smarthome da inserire nella tua casa del futuro, troverai molti termini e categorie che sembrano completamente straniere. In cima alla lista: prodotti "ZigBee" e "Z-Wave". Che cosa significa questo, e qual è la differenza tra i due? ZigBee e Z-Wave sono come i tuoi gadget Smarthome Comunicano con i loro hub ZigBee e Z-Wave sono i due protocolli wireless che praticamente tutti uso di smarthome basati su hub.

Se vuoi Android, acquista Google Pixel Phone

Samsung può costruire i telefoni Android più famosi sul mercato, ma questo non significa automaticamente che siano i migliori. In effetti, ci sono molti motivi per ignorare i Samsung e gli LG del mercato e ottenere il tuo telefono Android direttamente dalla fonte: Google. CORRELATO: Vale la pena passare al Pixel 2?