Come si aggiungono in sicurezza dispositivi non sicuri a una rete domestica?

Che ci piaccia o no, ci sono solo alcuni dispositivi nelle nostre case che sono, e saranno sempre insicuri. Esiste un modo sicuro per aggiungere tali dispositivi a una rete domestica senza compromettere la sicurezza di altri dispositivi? Il post di Q & A di SuperUser di oggi ha la risposta a una domanda del lettore attento alla sicurezza.

La sessione di domande e risposte di oggi ci viene fornita per gentile concessione di SuperUser, una suddivisione di Stack Exchange, un raggruppamento di siti Web di domande e risposte. Domanda

Il lettore SuperUser user1152285 vuole sapere come aggiungere in modo sicuro dispositivi insicuri a una rete domestica:

Ho alcuni dispositivi connessi a Internet di cui non mi fido, ma vorrei comunque utilizzarli (una televisione intelligente e alcuni dispositivi di automazione domestica pronti all'uso). Non voglio averli sulla stessa rete dei miei computer.

La mia soluzione attuale è collegare il mio modem via cavo a uno switch e connettere due switch wireless allo switch. I miei computer si connettono al primo router mentre tutto il resto si collega al secondo. È abbastanza per isolare completamente i miei computer da qualsiasi altra cosa?

Sono anche curioso di sapere se esiste una soluzione più semplice che utilizza un singolo router per fare effettivamente la stessa cosa? Ho i seguenti router, entrambi con DD-WRT:

Netgear WNDR3700-v3

- Linksys WRT54G-v3

- Ad eccezione di un singolo computer sulla prima rete, tutti i miei altri dispositivi (sicuri e non protetti) si connettono

Come si aggiungono in modo sicuro dispositivi insicuri a una rete domestica?

La risposta

Il collaboratore SuperUser Anirudh Malhotra ha la risposta per noi:

La soluzione corrente è ok, ma aumenterà una commutazione hop più l'overhead di configurazione. È possibile ottenere ciò con un solo router effettuando le seguenti operazioni:

Configurare due VLAN, quindi connettere host fidati a una VLAN e host non attendibili a un altro.

- Configurare i propri iptables per non consentire il traffico affidabile a traffico non attendibile (e vice-versa).

- Spero che questo aiuti!

Hai qualcosa da aggiungere alla spiegazione? Audio disattivato nei commenti. Vuoi leggere più risposte dagli altri utenti di Stack Exchange esperti di tecnologia? Controlla il thread completo di discussione qui.

Image Credit: andybutkaj (Flickr)

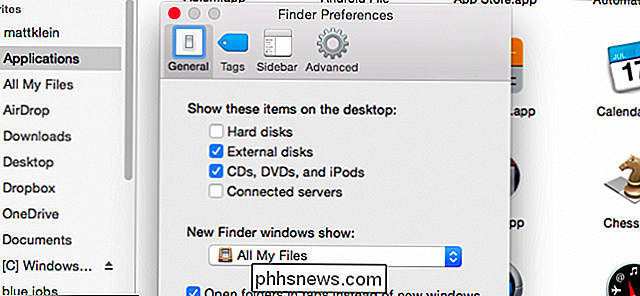

Come cambiare il Finder di OS X per soddisfare le tue preferenze

Il Finder di OS X sembra abbastanza semplice da tutte le apparenze esterne, ma in realtà ha un sacco di diverse parti che devi sapere usalo Un buon modo per padroneggiare il Finder è quello di sfruttare le sue preferenze. Il Finder non è troppo diverso dai browser del file system su altri sistemi operativi come Windows controparte, File Explorer.

Come impedire al cursore di spostarsi su un altro monitor durante i giochi

La maggior parte dei giochi limita il cursore alla finestra del gioco, a meno che non si attivi Alt + Tab. Ma a volte, se hai più monitor, otterrai un gioco che consente al cursore di "scivolare" su un altro schermo mentre giochi. Puoi evitarlo con uno strumento gratuito chiamato Cursor Lock. Cursor Lock è una comoda utility di uno sviluppatore che si chiama Snake che ti permette, "blocca" il cursore su un programma specifico - più comunemente, un gioco .