How to Check Your Router for Malware

La sicurezza del router consumer è piuttosto brutta. Gli aggressori stanno sfruttando i produttori malefici e attaccando grandi quantità di router. Ecco come verificare se il tuo router è stato compromesso.

Il mercato dei router domestici è molto simile al mercato degli smartphone Android. I produttori stanno producendo un gran numero di dispositivi diversi e non si preoccupano di aggiornarli, lasciandoli aperti agli attacchi.

Come il tuo router può unirsi al lato oscuro

CORRELATO: Che cos'è il DNS e dovrei usare un altro server DNS ?

Gli aggressori spesso cercano di modificare le impostazioni del server DNS sul router, puntandolo su un server DNS malevolo. Quando si tenta di connettersi a un sito Web, ad esempio il sito Web della propria banca, il server DNS dannoso indica invece di visitare un sito di phishing. Si può ancora dire bankofamerica.com nella barra degli indirizzi, ma sarai su un sito di phishing. Il server DNS dannoso non risponde necessariamente a tutte le query. Potrebbe semplicemente scadere la maggior parte delle richieste e quindi reindirizzare le query al server DNS predefinito dell'ISP. Le richieste di DNS insolitamente lente sono un segno che potresti avere un'infezione.

Le persone dagli occhi acuti potrebbero notare che un sito di phishing non avrà la crittografia HTTPS, ma molte persone non se ne accorgeranno. Gli attacchi di stripping SSL possono persino rimuovere la crittografia in transito.

Gli attaccanti possono anche solo inserire pubblicità, reindirizzare i risultati della ricerca o tentare di installare download drive-by. Possono acquisire richieste per Google Analytics o altri script quasi tutti i siti Web li utilizzano e li reindirizzano a un server che fornisce uno script che invece inietta gli annunci. Se vedi annunci pornografici su un sito web legittimo come How-To Geek o il New York Times, sei quasi sicuramente infettato da qualcosa - sul tuo router o sul tuo computer stesso.

Molti attacchi fanno uso di una richiesta cross-site attacchi di falsificazione (CSRF). Un utente malintenzionato incorpora il codice JavaScript dannoso in una pagina Web e tenta di caricare la pagina di amministrazione basata sul Web del router e modificare le impostazioni. Poiché JavaScript è in esecuzione su un dispositivo all'interno della rete locale, il codice può accedere all'interfaccia Web disponibile solo all'interno della rete.

Alcuni router possono avere le loro interfacce di amministrazione remota attivate insieme a nomi utente e password predefiniti - i robot possono eseguire la scansione tali router su Internet e ottenere l'accesso. Altri exploit possono sfruttare altri problemi del router. UPnP sembra essere vulnerabile su molti router, ad esempio.

Come verificare

CORRELATO: 10 opzioni utili che è possibile configurare nell'interfaccia Web del router

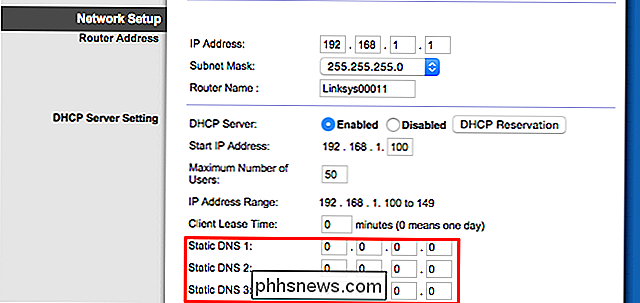

L'unico segnale rivelatore che un router è stato compromesso è che il suo server DNS è stato cambiato. Ti consigliamo di visitare l'interfaccia basata sul web del tuo router e controllare le impostazioni del server DNS.

Innanzitutto, devi accedere alla pagina di configurazione basata sul web del tuo router. Controlla l'indirizzo del gateway della tua connessione di rete o consulta la documentazione del tuo router per scoprire come.

Accedi con il nome utente e la password del tuo router, se necessario. Cerca un'impostazione "DNS" da qualche parte, spesso nella schermata delle impostazioni della connessione WAN o Internet. Se è impostato su "Automatico", va bene - lo sta ricevendo dal tuo ISP. Se è impostato su "Manuale" e ci sono server DNS personalizzati inseriti, potrebbe essere un problema.

Non è un problema se il router è stato configurato per utilizzare server DNS alternativi di buona qualità, ad esempio 8.8.8.8 e 8.8.4.4 per Google DNS o 208.67.222.222 e 208.67.220.220 per OpenDNS. Ma se non ci sono server DNS che non riconosci, è un segno che il malware ha cambiato il router per utilizzare i server DNS. In caso di dubbi, eseguire una ricerca sul Web per gli indirizzi dei server DNS e vedere se sono legittimi o meno. Qualcosa come "0.0.0.0" va bene e spesso significa solo che il campo è vuoto e il router riceve automaticamente un server DNS.

Gli esperti consigliano di controllare occasionalmente questa impostazione per vedere se il router è stato compromesso o meno.

Aiuto, C'è un server DNS dannoso!

Se c'è un server DNS malevolo configurato qui, puoi disabilitarlo e dire al tuo router di usare il server DNS automatico dal tuo ISP o inserire qui gli indirizzi dei server DNS legittimi come Google DNS o OpenDNS.

Se c'è un malintenzionato Server DNS inserito qui, potresti voler cancellare tutte le impostazioni del tuo router e ripristinarlo in fabbrica prima di reimpostarlo di nuovo, per sicurezza. Quindi, utilizza i seguenti trucchi per proteggere il router da ulteriori attacchi.

Indurimento del router contro gli attacchi

CORRELATO: Proteggi il tuo router wireless: 8 cose che puoi fare adesso

Puoi sicuramente indurire il tuo router contro questi attacchi - un po '. Se il router ha dei buchi di sicurezza, il produttore non ha applicato patch, non è possibile proteggerlo completamente.

- Installa aggiornamenti firmware : assicurati che sia installato il firmware più recente per il tuo router. Abilita gli aggiornamenti automatici del firmware se il router lo offre, sfortunatamente la maggior parte dei router no. Ciò garantisce almeno che tu sia protetto da eventuali difetti che sono stati corretti.

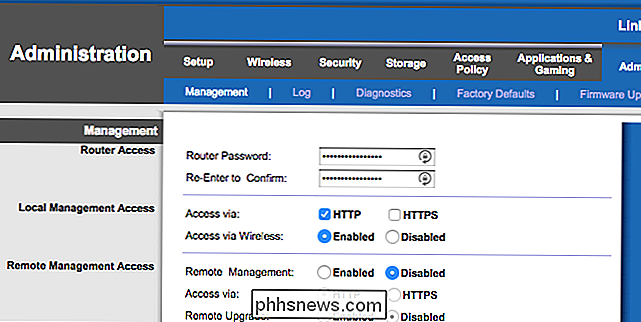

- Disabilita accesso remoto : Disabilita l'accesso remoto alle pagine di amministrazione basate sul web del router.

- Cambia la password : Cambia il password per l'interfaccia di amministrazione basata sul web del router in modo tale che gli autori di attacchi non possano semplicemente accedere a quella predefinita.

- Disattiva UPnP : UPnP è stato particolarmente vulnerabile. Anche se UPnP non è vulnerabile sul tuo router, un pezzo di malware che corre da qualche parte all'interno della tua rete locale può usare UPnP per cambiare il tuo server DNS. Ecco come funziona UPnP: si fida di tutte le richieste provenienti dalla rete locale.

Si suppone che DNSSEC fornisca ulteriore sicurezza, ma non è una panacea qui. Nel mondo reale, ogni sistema operativo client si fida solo del server DNS configurato. Il server DNS dannoso potrebbe richiedere che un record DNS non contenga informazioni DNSSEC o che abbia informazioni DNSSEC e che l'indirizzo IP che viene passato sia quello reale.

Credito immagine: nrkbeta su Flickr

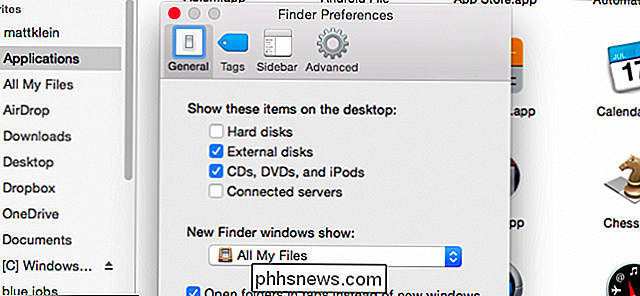

Come cambiare il Finder di OS X per soddisfare le tue preferenze

Il Finder di OS X sembra abbastanza semplice da tutte le apparenze esterne, ma in realtà ha un sacco di diverse parti che devi sapere usalo Un buon modo per padroneggiare il Finder è quello di sfruttare le sue preferenze. Il Finder non è troppo diverso dai browser del file system su altri sistemi operativi come Windows controparte, File Explorer.

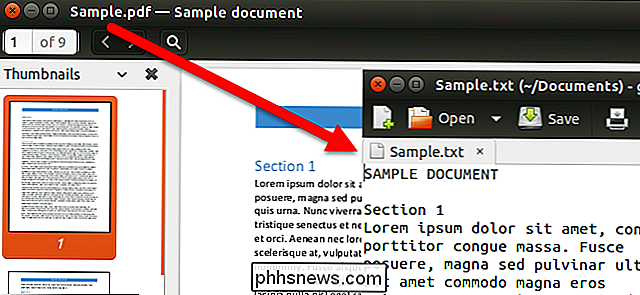

Come convertire un file PDF in testo modificabile utilizzando la riga di comando in Linux

Ci sono vari motivi per cui si potrebbe voler convertire un file PDF in testo modificabile. Forse hai bisogno di rivedere un vecchio documento e tutto quello che hai è la versione PDF di esso. La conversione di file PDF in Windows è semplice, ma se si utilizza Linux? CORRELATO: Converti file PDF in documenti Word e altri formati Nessun problema.