Le sole tastiere USB inviano segnali o le ricevono anche?

La maggior parte di noi non pensa mai alle nostre tastiere finché funzionano bene, ma se ci si ferma a pensarci per un momento, inviano solo segnali ai nostri computer o c'è un processo attivo avanti e indietro sul lavoro? Il post di Q & A di SuperUser di oggi ha la risposta alla domanda di un lettore curioso.

La sessione di domande e risposte di oggi ci viene fornita per gentile concessione di SuperUser, una suddivisione di Stack Exchange, un raggruppamento di siti Web di domande e risposte.

La domanda

Lettore SuperUser Ne Mo vuole sapere se le tastiere USB inviano solo segnali o se li ricevono anche:

Una tastiera USB non ha bisogno di ricevere alcun segnale da un computer, solo alimentazione, giusto? Oppure è necessario ricevere segnali e inviarli?

Le tastiere USB inviano solo segnali o anche loro le ricevono?

La risposta

I contributori SuperUser LawrenceC e Dmitry Grigoryev hanno la risposta per noi. Innanzitutto, LawrenceC:

Specificazione "Device Class Definition per Human Interface Devices (HID)":

Per cambiare i LED della tastiera, la tastiera accetta un comando per farlo. Quindi non è un dispositivo di "solo input" (significa che emette solo i dati sull'host). Detto questo, c'è un processo di negoziazione e di enumerazione con tutti i dispositivi USB che richiedono una conversazione avanti e indietro tra l'host e il dispositivo. Non è possibile avere un dispositivo USB "di sola lettura". Anche prima dell'USB, il controller della tastiera del computer accetta i comandi perché ha fatto alcune cose oltre a leggere la tastiera (riferimento):

Seguito dalla risposta di Dmitry Grigoryev:

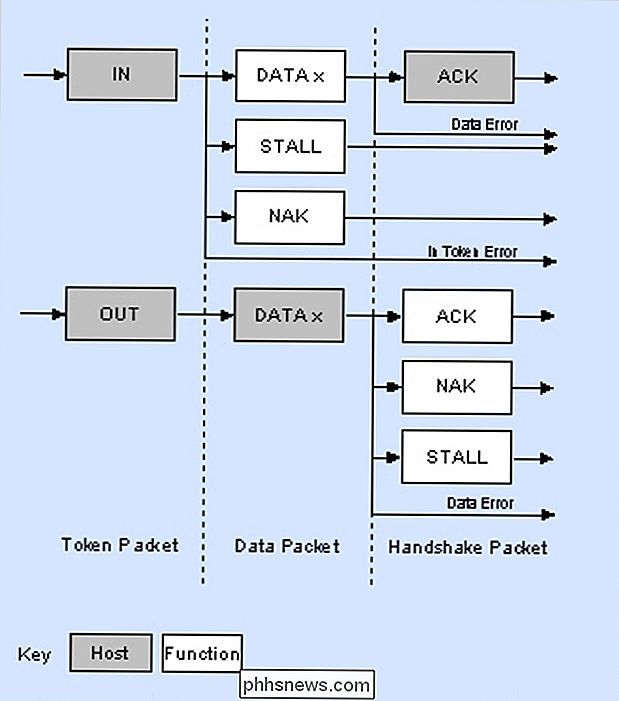

Qualsiasi dispositivo USB indipendentemente dalla sua classe richiede comunicazione bidirezionale a funzione. Ogni dispositivo USB (o funzione in termini di specifiche USB) è rappresentato come un insieme di endpoint che possono essere considerati come buffer che accettano o ricevono dati. Tuttavia, anche gli endpoint che possono inviare solo dati attendono un pacchetto speciale chiamato token prima che possano rispondere:

Le caselle grigie rappresentano l'host USB mentre le caselle bianche rappresentano le funzioni USB (origine grafico).

Anche così- i trasferimenti di interrupt definiti vengono eseguiti in questo modo, con i dispositivi collegati al polling dell'host USB che utilizzano pacchetti di token. Ciò che differisce tra i trasferimenti (di massa) regolari e i trasferimenti di interruzione è che il tempo di polling è piccolo e garantito in quest'ultimo caso. Tuttavia, tutti i trasferimenti sono avviati dall'host.

Hai qualcosa da aggiungere alla spiegazione? Audio disattivato nei commenti. Vuoi leggere più risposte dagli altri utenti di Stack Exchange esperti di tecnologia? Controlla il thread completo di discussione qui.

Image Credit: Luke Jones (Flickr)

Il taglio del filo succhia solo se stai cercando di replicare il cavo

Il pushback del taglio del cordone è iniziato. Wired, The LA Times e anche i miei colleghi hanno tutti sostenuto che tagliando il cavo sta iniziando a perdere la sua lucentezza e che quando più aziende si interrompono nei propri servizi di streaming (invece di mettere il loro contenuto su Netflix), presto sarà costoso quanto il cavo.

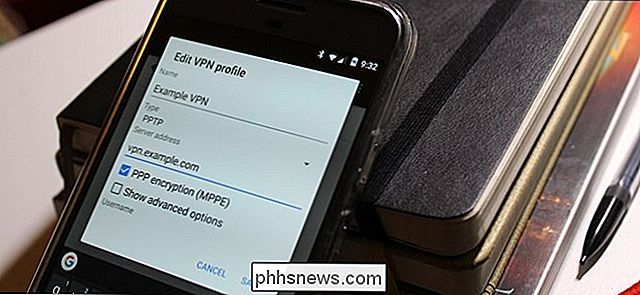

Come connettersi a una VPN su Android

Se si desidera scaricare un'app non disponibile nel proprio paese, connettersi a una rete aziendale sulla strada o semplicemente rimanere al sicuro su Wi-Fi pubblico Fi, avrai bisogno di una VPN. Ecco come connettersi a una VPN sul tuo telefono Android. CORRELATO: Che cos'è una VPN e Perché dovrei averne uno?