PermitRootLogin Basato sull'UID o sul nome utente?

A volte è divertente approfondire il modo in cui le cose funzionano solo per soddisfare la tua curiosità mentre apprendi qualcosa di nuovo, come PermitRootLogin, per esempio. Controlla l'UID o il nome utente? Il post di Q & A di SuperUser di oggi scava per trovare la risposta alla domanda di un curioso lettore.

La sessione di domande e risposte di oggi ci viene fornita per gentile concessione di SuperUser, una suddivisione di Stack Exchange, un raggruppamento di siti Web di domande e risposte.

La Domanda

Lettore SuperUser ge0rg vuole sapere se PermitRootLogin è basato sull'UID o sul nome utente:

La pagina man afferma PermitRootLogin :

- Specifica se la root può accedere usando ssh (1).

Tuttavia, non è chiaro se questo controllo si basa sul nome utente ( root ) o sull'IDU ( 0 ). Cosa succede se l'account di root viene rinominato in admin ? Sarà amministratore essere in grado di accedere quando PermitRootLogin = no ? Cosa succede se ci sono due account con UID = 0 (cioè root e admin )? Ognuno di essi sarà in grado di accedere?

PermitRootLogin è basato sull'ID o sul nome utente?

La risposta

Il collaboratore SuperUser mtak ha la risposta per noi:

Sembra che il controllo sia fatto con l'UID (testato su OpenSSH_6.7p1 Debian-5 + deb8u3, OpenSSL 1.0.1t 3 maggio 2016 ):

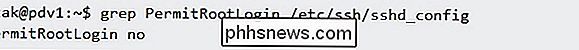

Imposta PermitRootLogin su Off:

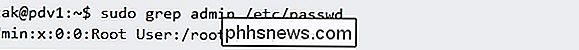

Assicurarsi che l'utente denominato admin viene creato con UID 0 :

Assicurarsi che l'utente possa essere utilizzato per accedere al sistema:

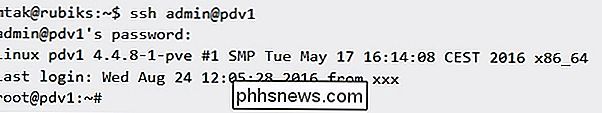

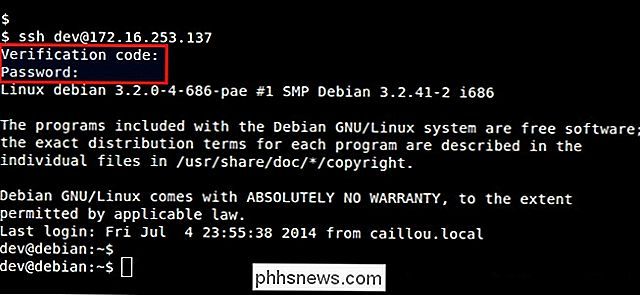

Controllare se è possibile accedere a il sistema che usa SSH:

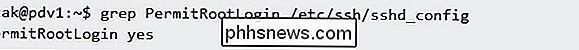

Se impostiamo PermitRootLogin su On:

E provate ad accedere:

Avete qualcosa da aggiungere alla spiegazione? Audio disattivato nei commenti. Vuoi leggere più risposte dagli altri utenti di Stack Exchange esperti di tecnologia? Controlla il thread completo di discussione qui.

Image Credit: Linux Screenshots / Xmodulo (Flickr / Xmodulo)

Come impedire a Picasa di eseguire schermate indesiderate

Lo strumento di gestione delle foto di Picasa di Google è uno strumento gratuito davvero fantastico per l'organizzazione delle foto dei consumatori, ma ha un'abitudine davvero fastidiosa: scatta un'immagine di tutto il tuo desktop ogni volta che si preme il pulsante Stampa schermo. Diamo un'occhiata al modo efficace (ma molto intuitivo) per risolverlo.

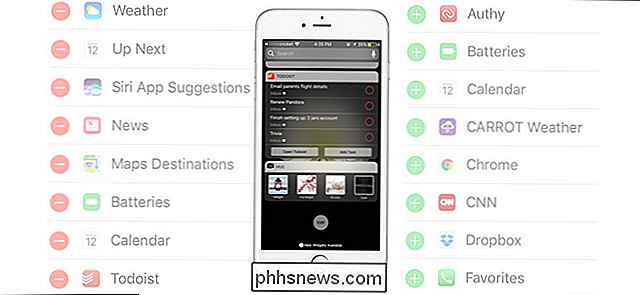

Come ridisporre i tuoi widget di blocco schermo in iOS 10

IOS 10 ha inaugurato una serie di miglioramenti, tra cui uno per gli amanti dei widget: i tuoi widget preferiti sono ora accessibili direttamente dal blocco del tuo dispositivo Novità con lo schermo di blocco CORRELATO: Le migliori nuove funzionalità di iOS 10 (e come usarle) Non appena prendi un dispositivo iOS 10, notare alcuni cambiamenti piuttosto grandi.