Perché Linux consente agli utenti di rimuovere la directory di root?

La maggior parte delle volte, nessuno di noi esegue volontariamente un'azione che interromperà letteralmente i sistemi operativi e ci costringerà a reinstallarli. Ma cosa succederebbe se un'azione del genere potesse facilmente verificarsi anche accidentalmente da parte dell'utente? Il post di Q & A di SuperUser di oggi ha la risposta alla domanda di un lettore confuso.

La sessione di domande e risposte di oggi ci viene fornita per gentile concessione di SuperUser, una suddivisione di Stack Exchange, un raggruppamento di siti Web di domande e risposte.

La domanda

SuperUser reader fangxing vuole sapere perché Linux consentirebbe agli utenti di rimuovere la directory root:

Quando ho installato Linux sul mio computer per la prima volta, mi è sempre piaciuto usare root perché non l'ho fatto è necessario aggiungere sudo e inserire la mia password ogni volta che eseguo un comando che richiede i permessi di livello root.

Un giorno, volevo solo rimuovere una directory ed eseguire rm -rf / , che "ha rotto" il mio sistema. Mi sono chiesto perché i progettisti di Linux non hanno bloccato un comando così pericoloso dall'essere eseguito così facilmente.

Perché Linux consente agli utenti di rimuovere la directory principale?

La risposta

Il collaboratore SuperUser Ben N ha la risposta per noi:

Perché dovrebbe impedirti di fare quello che vuoi con il tuo computer? L'accesso come root o usando sudo sta letteralmente dicendo alla macchina: "So cosa sto facendo". Prevenire le persone dal fare cose dubbie di solito impedisce anche loro di fare cose intelligenti ( come espresso da Raymond Chen).

Inoltre, esiste un motivo singolarmente valido per consentire a un utente di eseguire il torch della directory radice: rimuovere le autorizzazioni da un computer cancellando completamente il sistema operativo e il file system. ( Pericolo! Su alcuni sistemi UEFI, rm -rf / può mettere a tacere anche la macchina fisica.) È anche una cosa ragionevole da fare all'interno di una prigione chroot.

Apparentemente, le persone accidentalmente hanno eseguito il comando a tal punto che è stata aggiunta una funzione di sicurezza. rm -rf / non fa nulla sulla maggior parte dei sistemi a meno che non sia fornito -no-preserve-root e non c'è modo che puoi digitare per sbaglio. Ciò aiuta anche a prevenire script di shell scritti male ma ben intenzionati.

Hai qualcosa da aggiungere alla spiegazione? Audio disattivato nei commenti. Vuoi leggere più risposte dagli altri utenti di Stack Exchange esperti di tecnologia? Controlla il thread completo di discussione qui.

Image Credit: Wikimedia Commons

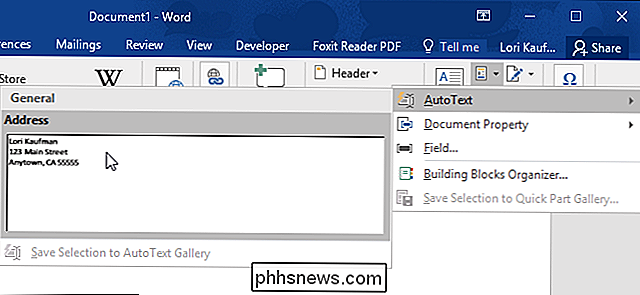

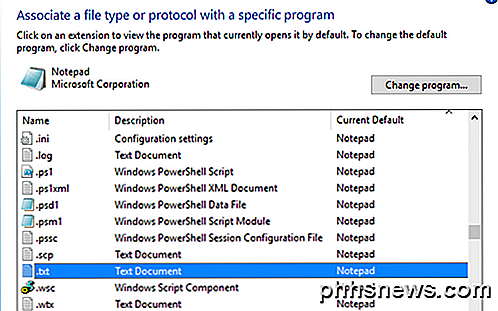

Come sostituire Blocco note in Windows con alternative

In precedenza ho scritto su alcune delle migliori alternative al Blocco note per Windows, ma non ho menzionato nulla sulla sostituzione del Blocco note del tutto. Personalmente, trovo che Notepad sia davvero utile perché puoi incollare del testo molto formattato e copiare testo pulito e non formattato.

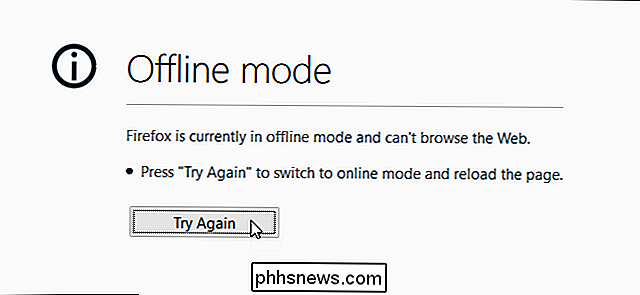

Come abilitare la navigazione offline in Firefox

Per rendere la tua esperienza di navigazione più veloce, il tuo browser scarica le risorse necessarie per visualizzare pagine web, come immagini, file JavaScript e fogli di stile, nel cache del browser. Quando si visita nuovamente una pagina Web, il browser utilizza le risorse scaricate per visualizzare la pagina invece di scaricarle nuovamente.