7 Modi per proteggere il tuo browser web dagli attacchi

Il tuo browser web è sotto attacco. Oltre a indurti semplicemente a scaricare e ad eseguire software dannoso, gli hacker colpiscono principalmente i difetti del tuo browser e dei suoi plug-in per compromettere il tuo PC.

Utilizza questi suggerimenti per proteggere il tuo browser dagli aggressori, sia che stiano usando attacchi malvertising , compromettendo i siti web o semplicemente indirizzandoti a siti Web dannosi che hanno creato.

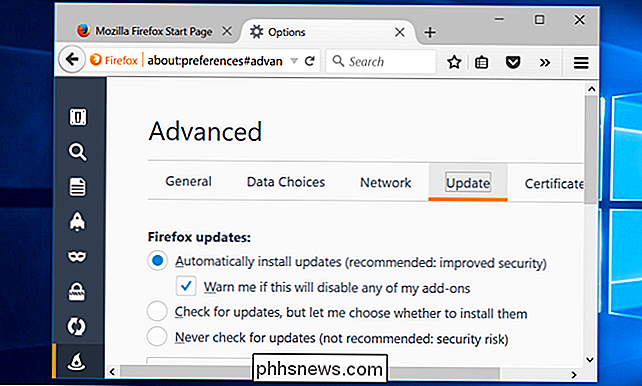

Aggiorna il browser

Utilizza un browser Web corrente e attiva gli aggiornamenti automatici. Non utilizzare un browser Web obsoleto come Safari di Apple per Windows o versioni precedenti di Microsoft Internet Explorer.

Usa Google Chrome o Mozilla Firefox e lascia abilitati gli aggiornamenti automatici, usa una versione corrente di Internet Explorer su una versione moderna di Windows e installa aggiornamenti di Windows o usa Microsoft Edge su Windows 10.

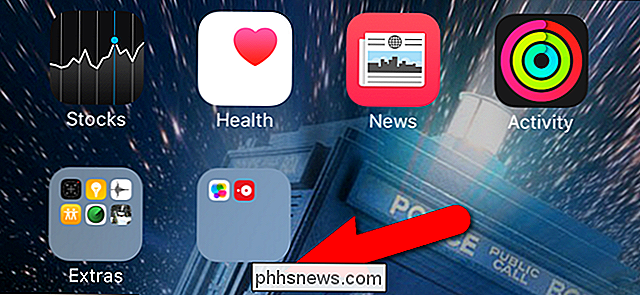

Attiva plug-in click-to-play

CORRELATO: Come abilitare i plugin click-to-play in ogni browser web

Abilita il opzione plug-in click-to-play nel browser web. Ciò renderà le pagine Web più veloci e ti farà risparmiare cicli della CPU e batteria. Ha anche importanti vantaggi per la sicurezza. Gli attaccanti non saranno in grado di sfruttare i difetti dei plug-in del browser in background, in quanto consentirai il caricamento del plug-in solo se hai una buona ragione per farlo.

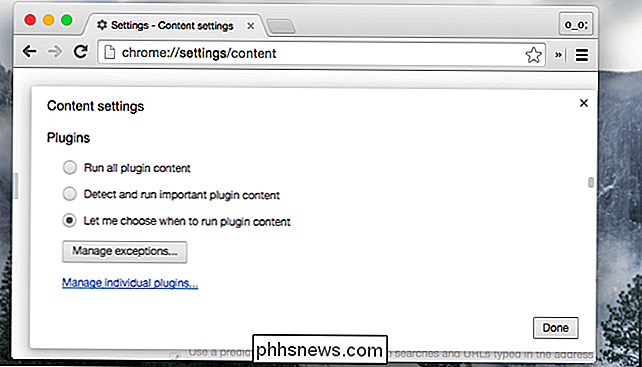

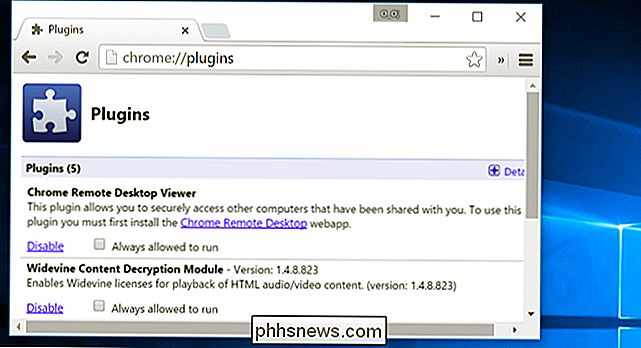

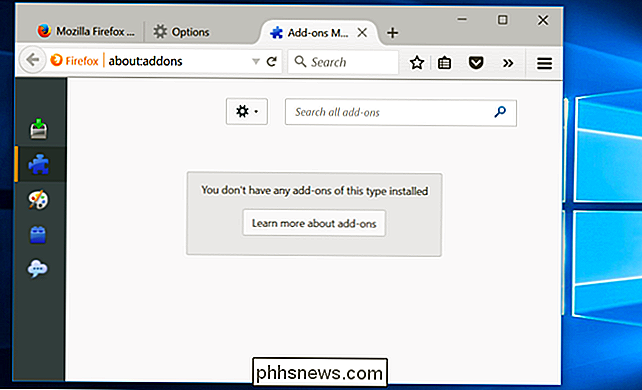

Disinstalla i plug-in You Don 'Need

RELATED: Disinstalla o disattiva plug-in per rendere il browser più sicuro

Disinstalla tutti i plug-in che non ti servono per proteggere il tuo browser web. Vai all'elenco dei plug-in installati nel browser Web e disinstalla quelli che non ti servono. Java è particolarmente pericoloso e utilizzato da pochi siti Web - disinstallalo a meno che non ne abbia davvero bisogno. Microsoft Silverlight sta diventando meno necessario e non è più necessario per Netflix. L'unico plug-in di cui è più probabile avere bisogno è Flash, e anche questo diventa meno necessario.

Sentiti libero di disinstallare un plug-in se non sei sicuro di averne bisogno. Lo scenario peggiore è che dovrai reinstallarlo quando ti imbatterai in un sito web che ne ha bisogno, e questo potrebbe non succedere mai.

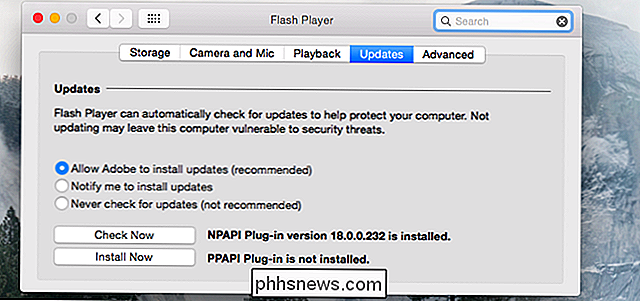

Aggiorna i plug-in, anche

Eventuali plug-in necessari devono essere automaticamente aggiornare se stessi. Lascia gli aggiornamenti automatici di Adobe Flash abilitati. Google Chrome aggiorna automaticamente la propria copia degli aggiornamenti di Flash e Windows 10 Edge di Flash, ma dovrai aggiornare automaticamente altre versioni di Flash.

Verifica che i plug-in utilizzati vengano aggiornati regolarmente e automaticamente.

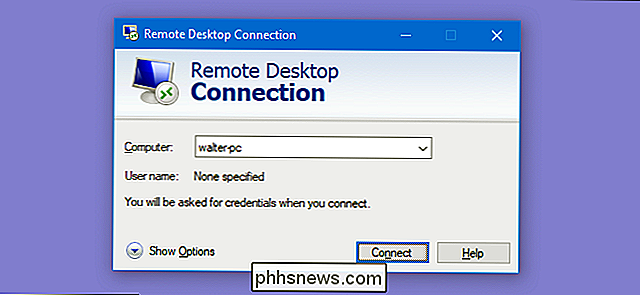

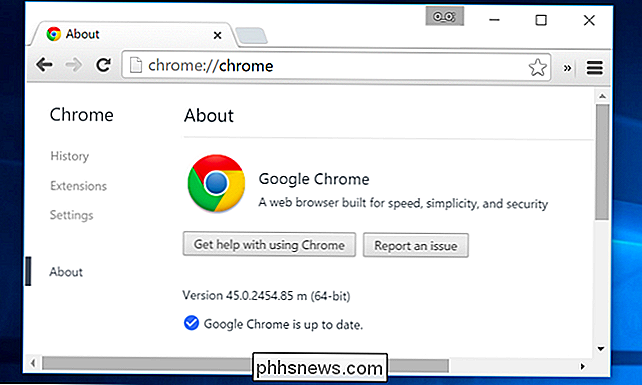

Usa un browser Web a 64 bit

CORRELATO: Come sapere se la versione a 32 bit o 64 bit di Google Chrome

i programmi a 64 bit hanno una protezione maggiore contro gli attacchi. Dovresti utilizzare un browser a 64 bit, supponendo che tu stia utilizzando una versione a 64 bit di Windows. La randomizzazione del layout dello spazio degli indirizzi, o ASLR, è molto più efficace con i programmi a 64 bit.

Google Chrome è disponibile nelle versioni a 32 e 64 bit, ma è probabile che sia ancora installata la versione a 32 bit . Verifica se stai utilizzando le versioni di Chrome a 32 o 64 bit. se si utilizza la versione a 32 bit, è necessario scaricare la versione a 64 bit.

Le versioni stabili di Firefox a 64 bit non sono ancora disponibili, sebbene sia possibile utilizzare le build sviluppate dagli sviluppatori. Mozilla prevede di rendere disponibili versioni a 64 bit di Firefox tramite il canale stabile in Firefox 41.

Microsoft Edge è 64-bit su sistemi operativi a 64 bit, mentre sono disponibili anche versioni a 64 bit di Internet Explorer su versioni moderne di Windows.

Nelle versioni a 64 bit di Mac e Linux, tutti i browser Web devono essere solo a 64 bit.

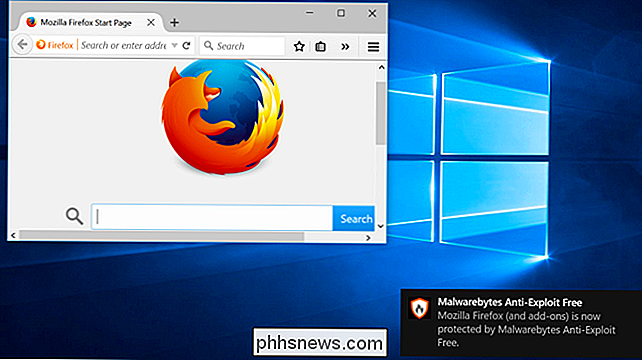

Eseguire un programma anti-exploit

CORRELATO: Utilizzare un programma anti-exploit per aiutare Proteggi il tuo PC dagli attacchi Zero-Day

I programmi anti-exploit rafforzano il tuo browser web contro alcuni dei tipi più comuni di attacchi. Anziché affidarsi a blacklist in stile antivirus di software e comportamenti specifici, questi programmi impediscono semplicemente che si verifichino determinati comportamenti insoliti.

Le due opzioni più importanti sono Microsoft EMET e Malwarebytes Anti-Exploit. Entrambi sono gratuiti per la protezione del browser, ma Anti-Exploit è più facile da configurare ed è più di un prodotto di consumo - ne raccomandiamo uno

È sempre consigliabile utilizzare un software antivirus, ma non è possibile affidarsi completamente all'antivirus.

Uso di cautela quando si utilizzano le estensioni del browser

CORRELATO: Le estensioni del browser sono un incubo per la privacy: smetti di usarne così tante

Le estensioni del browser sono strumenti fantastici e potenti per la personalizzazione del Web e del browser. Allo stesso tempo, sono potenzialmente pericolosi. Le estensioni canaglia potrebbero inserire annunci pubblicitari nelle pagine Web che utilizzi, acquisire sequenze di tasti, tracciare la tua attività di navigazione e fare altre cose cattive.

Cerca di utilizzare il minor numero possibile di estensioni del browser per migliorare anche il tuo browser. Valuta le estensioni del browser come se fosse il software che installi sul tuo computer.

La protezione del software del browser è solo una parte di esso. È anche importante evitare i siti di phishing e il software sgradevole. Molti siti web cercano di indurti a scaricare junkware invece del software che stai cercando, e anche il software legittimo è spesso associato a una junk potenzialmente pericolosa.

Benvenuti a How-To Geek's Mental Health Awar Day

La salute mentale non sempre ottiene l'attenzione che merita. Oggi ci stiamo prendendo una pausa dalla tecnologia per alcune storie personali e utili guide nel tentativo di diffondere la consapevolezza su depressione, ansia e altri problemi. I disturbi mentali non sono sempre chiari e ovvi come quelli fisici.

Hai davvero bisogno di reinstallare regolarmente Windows?

Per molte persone, Windows sembra rallentare nel tempo. Molte persone risolvono questo problema reinstallando regolarmente Windows. Ma hai davvero bisogno di reinstallare regolarmente Windows? E, in tal caso, quanto regolarmente è necessario reinstallarlo? La reinstallazione di Windows è scomoda. È necessario eseguire il backup di tutti i dati, eseguire la procedura di installazione, reinstallare tutti i programmi preferiti e ripristinare tali dati.