Differenza tra password Wi-Fi WEP, WPA e WPA2

Anche se sai che è necessario proteggere la tua rete Wi-Fi (e l'hai già fatto), probabilmente troverai tutti le sigle del protocollo di sicurezza un po 'sconcertanti. Continua a leggere mentre evidenziamo le differenze tra protocolli come WEP, WPA e WPA2 e perché è importante quale acronimo si schiaffi sulla rete Wi-Fi di casa.

Che cosa importa?

Hai fatto ciò che ti è stato detto per farlo, hai effettuato l'accesso al router dopo averlo acquistato e collegato per la prima volta e hai impostato una password. Che importanza ha la piccola acronimo accanto al protocollo di sicurezza che hai scelto? A quanto pare, è molto importante. Come nel caso di tutti gli standard di sicurezza, l'aumento della potenza del computer e le vulnerabilità esposte hanno reso rischi gli standard Wi-Fi meno recenti. È la tua rete, sono i tuoi dati, e se qualcuno dirotta la tua rete per i loro collegamenti illegali, sarà la tua porta a bussare alla polizia. Comprendere le differenze tra i protocolli di sicurezza e implementare quello più avanzato che il router può supportare (o aggiornarlo se non supporta gli attuali standard di sicurezza gen) è la differenza tra offrire a qualcuno un facile accesso alla rete domestica e non.

WEP , WPA e WPA2: sicurezza Wi-Fi attraverso le età

Dalla fine degli anni '90, i protocolli di sicurezza Wi-Fi hanno subito numerosi aggiornamenti, con la totale deprecazione dei protocolli meno recenti e una revisione significativa dei nuovi protocolli. Una passeggiata nella storia della sicurezza Wi-Fi serve a evidenziare sia quello che c'è fuori in questo momento sia il motivo per cui dovresti evitare gli standard più vecchi.

Wired Equivalent Privacy (WEP)

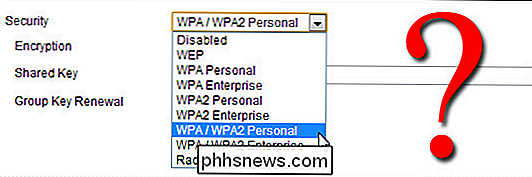

Wired Equivalent Privacy (WEP) è il più usato Protocollo di sicurezza Wi-Fi nel mondo. Questa è una funzione dell'età, della retrocompatibilità e del fatto che appare prima nei menu di selezione del protocollo in molti pannelli di controllo del router.

WEP è stato ratificato come standard di sicurezza Wi-Fi nel settembre del 1999> . Le prime versioni di I WEP non erano particolarmente forti, anche per il periodo in cui sono stati rilasciati, perché le restrizioni statunitensi all'esportazione di varie tecnologie crittografiche hanno portato i produttori a limitare i loro dispositivi solo alla crittografia a 64 bit. Quando le restrizioni sono state rimosse, è stato aumentato a 128 bit. Nonostante l'introduzione del WEP a 256 bit, 128 bit rimane una delle implementazioni più comuni.

Nonostante le revisioni al protocollo e una maggiore dimensione della chiave, nel tempo sono stati scoperti numerosi difetti di sicurezza nello standard WEP. Con l'aumentare della potenza di calcolo, è diventato più facile e più facile sfruttare tali difetti. Già nel 2001, gli exploit di proof-of-concept stavano fluttuando e, nel 2005, l'FBI ha dato una dimostrazione pubblica (nel tentativo di aumentare la consapevolezza delle debolezze del WEP) in cui incrinavano le password WEP in pochi minuti usando software liberamente disponibile. > Nonostante i vari miglioramenti, le soluzioni alternative e altri tentativi di rafforzare il sistema WEP, rimane estremamente vulnerabile. I sistemi che fanno affidamento su WEP dovrebbero essere aggiornati o, se gli aggiornamenti di sicurezza non sono un'opzione, sostituiti. La Wi-Fi Alliance ha ufficialmente ritirato il WEP nel 2004.

Accesso protetto Wi-Fi (WPA)

Wi-Fi Protected Access (WPA) è stata la risposta diretta e la sostituzione della Wi-Fi Alliance alle vulnerabilità sempre più evidenti del Standard WEP. Il WPA è stato adottato formalmente nel 2003, un anno prima che WEP fosse ufficialmente in pensione. La configurazione WPA più comune è WPA-PSK (Pre-Shared Key). Le chiavi utilizzate da WPA sono 256 bit, un aumento significativo rispetto alle chiavi a 64 e 128 bit utilizzate nel sistema WEP.

Alcune delle modifiche significative implementate con WPA includevano i controlli dell'integrità dei messaggi (per determinare se un utente malintenzionato aveva catturato o alterato i pacchetti passati tra il punto di accesso e il client) e il Temporal Key Integrity Protocol (TKIP). TKIP utilizza un sistema di chiavi per pacchetto che era radicalmente più sicuro rispetto al sistema di chiavi fisse utilizzato da WEP. Lo standard di crittografia TKIP è stato successivamente sostituito da Advanced Encryption Standard (AES).

Nonostante il netto miglioramento del WPA rispetto al WEP, il fantasma del WEP ha perseguitato il WPA. TKIP, un componente principale di WPA, è stato progettato per essere facilmente implementato tramite gli aggiornamenti del firmware su dispositivi esistenti compatibili con WEP. In quanto tale, ha dovuto riciclare alcuni elementi utilizzati nel sistema WEP che, in ultima analisi, sono stati anche sfruttati.

WPA, come il suo predecessore WEP, è stato mostrato attraverso prove dimostrative e dimostrazioni pubbliche applicate per essere vulnerabile a intrusione. È interessante notare che il processo con il quale WPA viene solitamente violato non è un attacco diretto al protocollo WPA (sebbene tali attacchi siano stati dimostrati con successo), ma da attacchi a un sistema supplementare che è stato implementato con WPA-Wi-Fi Protected Setup (WPS) ) - che è stato progettato per semplificare il collegamento dei dispositivi ai moderni punti di accesso.

Wi-Fi Protected Access II (WPA2)

WPA è, dal 2006, ufficialmente sostituito da WPA2. Uno dei cambiamenti più significativi tra WPA e WPA2 è l'uso obbligatorio degli algoritmi AES e l'introduzione di CCMP (Counter Cipher Mode con Block Chaining Message Authentication Code Protocol) in sostituzione di TKIP. Tuttavia, TKIP è ancora conservato in WPA2 come sistema fallback e per l'interoperabilità con WPA.

Attualmente, la vulnerabilità di sicurezza primaria al sistema WPA2 attuale è oscura (e richiede che l'utente malintenzionato abbia già accesso al Wi-Fi protetto) Rete Fi per accedere a determinate chiavi e quindi perpetuare un attacco contro altri dispositivi sulla rete). Pertanto, le implicazioni sulla sicurezza delle vulnerabilità note WPA2 sono limitate quasi interamente alle reti di livello enterprise e non meritano alcuna considerazione pratica in merito alla sicurezza della rete domestica.

Sfortunatamente, la stessa vulnerabilità è il buco più grande nell'armatura WPA -il vettore di attacco tramite Wi-Fi Protected Setup (WPS) - rimanda a moderni punti di accesso compatibili con WPA2. Anche se l'accesso a una rete protetta WPA / WPA2 utilizzando questa vulnerabilità richiede da 2 a 14 ore di sforzi continui con un computer moderno, è comunque un problema di sicurezza legittimo. WPS dovrebbe essere disabilitato e, se possibile, il firmware del punto di accesso dovrebbe essere visualizzato su una distribuzione che non supporta nemmeno WPS in modo che il vettore di attacco sia completamente rimosso.

Acquisizione della cronologia di sicurezza Wi-Fi; Now What?

A questo punto, ti senti un po 'compiaciuto (perché stai usando fiduciosamente il miglior protocollo di sicurezza disponibile per il tuo punto di accesso Wi-Fi) o un po' nervoso (perché hai scelto WEP da quando era in cima alla lista). Se ti trovi nell'ultimo campo, non preoccuparti;

Prima di colpirti con un elenco di ulteriori letture dei nostri articoli sulla sicurezza Wi-Fi, ecco il corso accelerato. Questo è un elenco di base che classifica gli attuali metodi di sicurezza Wi-Fi disponibili su qualsiasi router moderno (post-2006), ordinato dal migliore al peggiore:

WPA2 + AES

- WPA + AES

- WPA + TKIP / AES (TKIP è lì come metodo di fallback)

- WPA + TKIP

- WEP

- Apri rete (nessuna sicurezza)

- Idealmente, disabiliterai il Wi-Fi Protected Setup (WPS) e imposterai il tuo router a WPA2 + AES. Tutto il resto della lista è un gradino meno che ideale. Una volta raggiunto il WEP, il livello di sicurezza è così basso, è altrettanto efficace di un recinto di collegamento a catena: il recinto esiste semplicemente per dire "hey, questa è la mia proprietà" ma chiunque volesse realmente potrebbe semplicemente scavalcarlo.

Se tutto ciò che riguarda la sicurezza e la crittografia Wi-Fi ti ha incuriosito su altri trucchi e tecniche che puoi facilmente implementare per proteggere ulteriormente la tua rete Wi-Fi, la prossima tappa dovrebbe essere sfogliare i seguenti articoli di How-To Geek:

Sicurezza Wi-Fi: dovresti usare WPA2 + AES, WPA2 + TKIP o entrambi?

- Come proteggere la tua rete Wi-Fi contro le intrusioni

- Non avere un falso senso di sicurezza: 5 modi insicuri per proteggere il tuo Wi-Fi

- Come abilitare un punto di accesso ospite sulla rete wireless

- I migliori articoli Wi-Fi per proteggere la rete e ottimizzare il router

- Dotato di una conoscenza di base di come Wi-Fi la sicurezza funziona e come puoi migliorare ulteriormente e aggiornare il tuo punto di accesso alla rete domestica, sarai seduto con un W sicuro ora rete i-Fi.

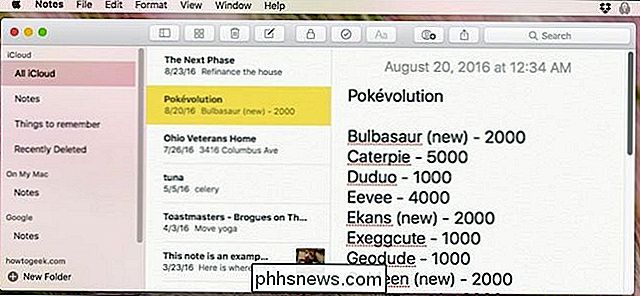

Come aumentare la dimensione del carattere nell'app Notes di macOS (e salva la vista)

Non possiamo tutti essere benedetti con una visione a 20/20 eagle-eye. La verità è che il carattere sulla maggior parte degli schermi di smartphone e computer è troppo piccolo. Se si utilizza Notes su macOS Sierra, ora è possibile aumentare la dimensione del font e squint di meno. La possibilità di cambiare la dimensione del font sulle note è una nuova funzionalità, che molti utenti di Mac hanno chiesto a gran voce per anni .

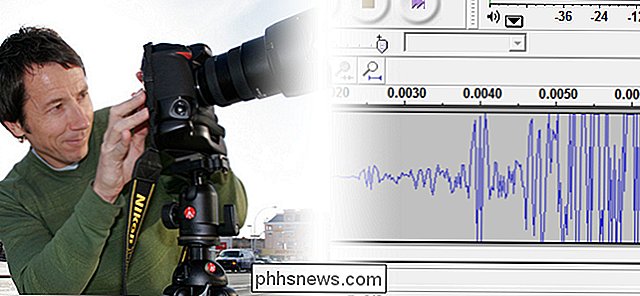

Stupidi trucchi Geek: come trasformare immagini e foto in file audio

Potrebbe non esserci motivo ... deve essere uno stupido trucco geek! Ecco come convertire alcune delle tue immagini in file audio e ascoltare ciò che le tue fotografie ti stanno dicendo segretamente. Forse sei un compositore di musica elettronica alla ricerca di una nuova fonte di campioni. Forse sei solo un geek che cerca di aggirare con alcuni file di immagine!