Ecco come un pirata informatico può ignorare l'autenticazione a due fattori

I sistemi di autenticazione a due fattori non sono così infallibili come sembrano. Un utente malintenzionato non ha realmente bisogno del tuo token di autenticazione fisico se può ingannare la tua compagnia telefonica o il servizio di sicurezza stesso in modo da lasciarli entrare.

L'autenticazione aggiuntiva è sempre utile. Sebbene nulla offra quella sicurezza perfetta che tutti noi desideriamo, l'autenticazione a due fattori pone più ostacoli agli aggressori che vogliono i tuoi contenuti.

La tua compagnia telefonica è un link debole

CORRELATO: Mettiti in sicurezza usando Two- Verifica dei passaggi su questi 16 servizi Web

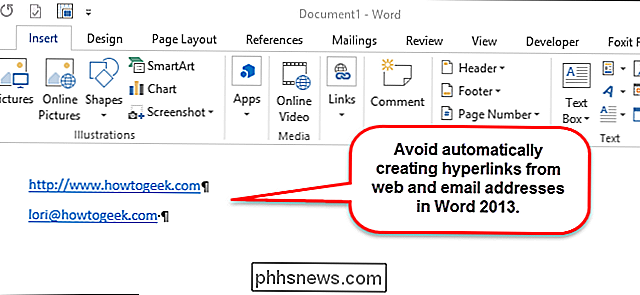

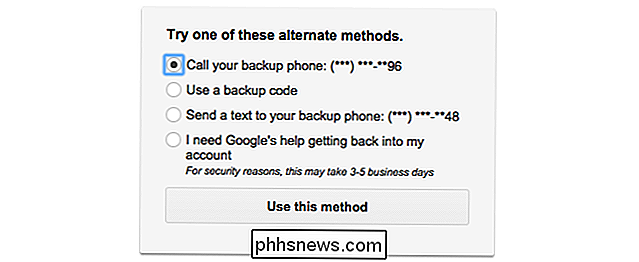

I sistemi di autenticazione in due passaggi su molti siti Web funzionano inviando un messaggio al telefono via SMS quando qualcuno tenta di accedere. Anche se si utilizza un'app dedicata sul telefono per generare codici, c'è una buona probabilità che il tuo servizio di scelta offra l'accesso alle persone inviando un codice SMS al tuo telefono. In alternativa, il servizio potrebbe consentire di rimuovere la protezione dell'autenticazione a due fattori dal proprio account dopo aver confermato di avere accesso a un numero di telefono configurato come numero di telefono di ripristino.

Tutto sembra funzionare correttamente. Hai il tuo cellulare e ha un numero di telefono. Ha al suo interno una scheda SIM fisica che la lega a quel numero di telefono con il tuo gestore di telefonia mobile. Sembra tutto molto fisico. Purtroppo, il tuo numero di telefono non è sicuro come pensi.

Se hai mai avuto bisogno di spostare un numero di telefono esistente su una nuova scheda SIM dopo aver perso il telefono o averne appena acquistato uno, sai cosa puoi fare spesso per telefono o forse anche online. Tutto ciò che un utente malintenzionato deve fare è chiamare il servizio clienti dell'azienda della tua compagnia telefonica e fingere di essere te stesso. Avranno bisogno di sapere qual è il tuo numero di telefono e conoscere alcuni dettagli personali su di te. Questi sono i tipi di dettagli - ad esempio il numero di carta di credito, le ultime quattro cifre di un SSN e altri - che perdono regolarmente in grandi database e vengono utilizzati per il furto di identità. L'utente malintenzionato può provare a trasferire il numero di telefono sul proprio telefono.

Esistono modi ancora più semplici. Oppure, ad esempio, è possibile impostare l'inoltro delle chiamate impostato sulla società telefonica in modo che le chiamate vocali in arrivo vengano inoltrate al proprio telefono e non raggiungano le proprie.

Diamine, un utente malintenzionato potrebbe non aver bisogno di accedere al proprio numero telefonico completo . Potrebbero accedere alla tua casella vocale, provare ad accedere ai siti Web alle 3:00 e quindi prelevare i codici di verifica dalla tua segreteria telefonica. Quanto è sicuro il sistema di posta vocale della tua compagnia telefonica, esattamente? Quanto è sicuro il tuo PIN per la casella vocale? Ne hai mai impostato uno? Non tutti hanno! E, se lo hai, quanto impegno ci vorrebbe per un utente malintenzionato per ripristinare il PIN della segreteria telefonica chiamando la tua compagnia telefonica?

Con il tuo numero di telefono, è tutto finito

CORRELATO: Come evitare Bloccarsi quando si utilizza l'autenticazione a due fattori

Il numero di telefono diventa il collegamento debole, consentendo all'utente malintenzionato di rimuovere la verifica in due passaggi dal proprio account o di ricevere codici di verifica in due passaggi, tramite SMS o chiamate vocali. Quando capisci che qualcosa non va, possono avere accesso a questi account.

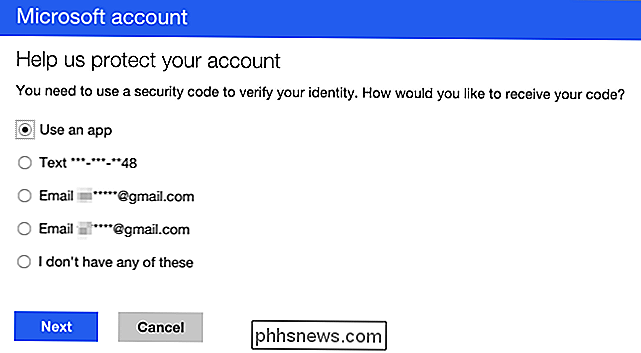

Questo è un problema praticamente per ogni servizio. I servizi online non vogliono che le persone perdano l'accesso ai propri account, quindi in genere consentono di ignorare e rimuovere l'autenticazione a due fattori con il proprio numero di telefono. Questo ti aiuta se hai dovuto ripristinare il telefono o averne uno nuovo e hai perso i tuoi codici di autenticazione a due fattori, ma hai ancora il tuo numero di telefono.

In teoria, ci dovrebbe essere molta protezione qui . In realtà, hai a che fare con le persone del servizio clienti presso i fornitori di servizi cellulari. Questi sistemi sono spesso impostati per l'efficienza e un dipendente del servizio clienti potrebbe ignorare alcune delle garanzie che si presentano a un cliente che sembra arrabbiato, impaziente e ha informazioni sufficienti. La tua compagnia telefonica e il suo servizio clienti sono un anello debole nella tua sicurezza.

Proteggere il tuo numero di telefono è difficile. Realisticamente, le compagnie telefoniche cellulari dovrebbero fornire maggiori garanzie per rendere questo meno rischioso. In realtà, probabilmente vorrai fare qualcosa da solo invece di aspettare che le grandi corporation risolvano le loro procedure di assistenza clienti. Alcuni servizi potrebbero consentire di disabilitare il ripristino o il ripristino tramite numeri di telefono e metterlo in guardia in modo profuso, ma se si tratta di un sistema mission-critical, è possibile scegliere procedure di ripristino più sicure come i codici di ripristino che è possibile bloccare in un caveau di una banca nel caso ne hai mai avuto bisogno.

Altre procedure di ripristino

CORRELATE: Domande di sicurezza non sono sicure: come proteggere i conti

Non si tratta solo del numero di telefono. Molti servizi ti consentono di rimuovere l'autenticazione a due fattori in altri modi se dichiari di aver perso il codice e di dover effettuare l'accesso. Se conosci abbastanza dettagli personali sull'account, potresti riuscire a entrare.

Provalo tu stesso: vai al servizio che hai protetto con l'autenticazione a due fattori e fai finta di aver perso il codice. Scopri cosa serve per entrare. Potrebbe essere necessario fornire dettagli personali o rispondere a "domande di sicurezza" non sicure nel peggiore dei casi. Dipende da come è configurato il servizio. Potresti essere in grado di resettarlo inviando un link a un altro account e-mail, nel qual caso l'account e-mail potrebbe diventare un link debole. In una situazione ideale, potresti semplicemente aver bisogno di accedere a un numero di telefono o ai codici di ripristino e, come abbiamo visto, la parte del numero di telefono è un link debole.

Ecco qualcos'altro di spaventoso: non si tratta solo di bypassare due verifica dei passaggi. Un utente malintenzionato potrebbe provare trucchi simili per ignorare completamente la password. Questo può funzionare perché i servizi online vogliono assicurarsi che le persone possano riacquisire l'accesso ai loro account, anche se perdono le loro password.

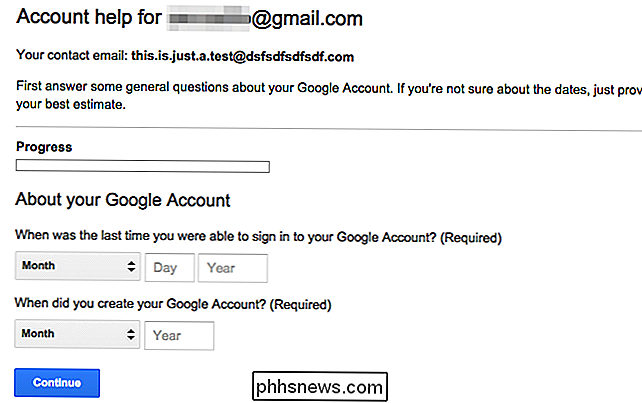

Ad esempio, dai un'occhiata al sistema di recupero dell'account Google. Questa è l'ultima opzione per recuperare il tuo account. Se dichiari di non conoscere alcuna password, alla fine ti verranno chieste informazioni sul tuo account come quando lo hai creato e chi invii spesso email. Un utente malintenzionato che conosce abbastanza te potrebbe in teoria utilizzare procedure di reimpostazione della password come queste per ottenere l'accesso ai tuoi account.

Non abbiamo mai sentito di abusi del processo di recupero dell'account di Google, ma Google non è l'unica azienda con strumenti come Questo. Non tutti possono essere completamente infallibili, soprattutto se un hacker ne sa abbastanza di te.

Qualunque siano i problemi, un account con la verifica in due passaggi sarà sempre più sicuro dello stesso account senza verifica in due passaggi. Ma l'autenticazione a due fattori non è una pallottola d'argento, come abbiamo visto con attacchi che sfruttano il più debole anello debole: la tua compagnia telefonica.

Perché acquistare un controller Xbox per giochi per PC

Il controller Xbox è diventato lo standard d'oro per i giochi per PC. Funziona fuori dalla scatola meglio di qualsiasi altro controller sul mercato, e se hai intenzione di giocare con un controller, dovresti averne uno. Certo, mouse e tastiera sono ancora re, ma i PC sono tutti di scelta e flessibilità.

Modifica o spoofing di un indirizzo MAC in Windows o OS X

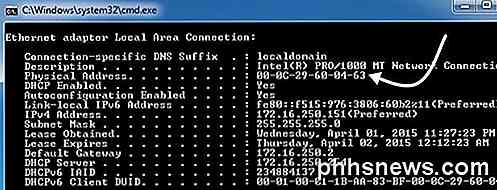

Ogni scheda NIC (Network Interface Card) ha un indirizzo MAC univoco ( Media Access Control ). Questo vale per tutti i tipi di schede di rete, comprese le schede Ethernet e le schede WiFi. L'indirizzo MAC è un numero di sei byte o un numero esadecimale di 12 cifre che viene utilizzato per identificare univocamente un host su una rete.