Come posso mantenere le password invisibili quando eseguo un comando come argomento SSH?

Mantenere le nostre password ben protette è qualcosa che tutti dobbiamo prendere sul serio, ma cosa fai se un particolare programma o app mostra la tua password in bella vista mentre la stai digitando? Il post di Q & A di SuperUser di oggi ha la soluzione al problema di una password frustrata del lettore.

La sessione di domande e risposte di oggi ci viene fornita per gentile concessione di SuperUser, una suddivisione di Stack Exchange, un raggruppamento di siti Web di domande e risposte.

La domanda

Il lettore SuperUser user110971 vuole sapere come mantenere le password invisibili quando si esegue un comando come argomento SSH:

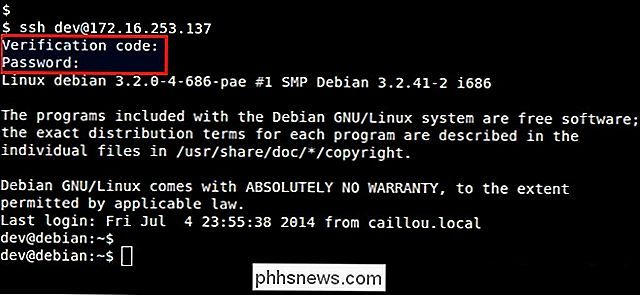

Se eseguo questo comando e inizio a digitare la password MySQL, la password è visibile sullo schermo:

- ssh utente @ server 'mysql -u utente -p'

Come posso impedirlo? Se accedo tramite SSH ed eseguo il comando MySQL, allora tutto funziona correttamente.

Come si possono mantenere le password invisibili quando si esegue un comando come argomento SSH?

La risposta

Il collaboratore SuperUser Toby Speight ha la risposta per noi:

Se si fornisce un comando remoto da eseguire, SSH non alloca un tty , quindi il comando remoto non è in grado di disabilitare echo. È possibile forzare SSH a fornire tty utilizzando l'opzione -t :

- ssh -t utente @ server 'mysql -u utente -p'

L'opzione equivalente ( per -o o per il file di configurazione) è RequestTTY . Vorrei evitare di usarlo nel file di configurazione perché può avere effetti indesiderati per i comandi non interattivi.

Hai qualcosa da aggiungere alla spiegazione? Audio disattivato nei commenti. Vuoi leggere più risposte dagli altri utenti di Stack Exchange esperti di tecnologia? Controlla la discussione completa qui.

Image Credit: Linux Screenshots (Flickr)

Come spegnere le Smart Lights quando il tuo Nest entra in modalità Away

Se hai luci intelligenti come Philips Hue, puoi spegnerle automaticamente quando esci per risparmiare energia. Tuttavia, se disponi anche di un termostato Nest, è più pratico (e più efficace) spegnere le luci ogni volta che il termostato entra in modalità Fuori. Abbiamo spiegato come spegnere automaticamente le tue luci intelligenti quando esci di casa.

Come eseguire il software Windows su un Chromebook

I Chromebook normalmente non eseguono il software Windows: questa è la cosa migliore e peggiore. Non hai bisogno di antivirus o altri junk di Windows ... ma non puoi installare Photoshop, la versione completa di Microsoft Office o altre applicazioni desktop di Windows. Fortunatamente, ci sono modi per utilizzare i programmi desktop di Windows su un Chromebook: eseguendoli da remoto su un sistema Windows esistente, attraverso vari workaround di Android o sporcandoti le mani in modalità sviluppatore e eseguendoli sul tuo Chromebook.