Come fa Linux a sapere che una nuova password è simile a quella vecchia?

Se hai mai ricevuto un messaggio che la tua nuova password è troppo simile a quella precedente, allora potresti essere curioso di sapere come il tuo sistema Linux 'sa' di essere troppo simile. Il post di Q & A di SuperUser di oggi fornisce una sbirciatina dietro la "cortina magica" a quello che sta succedendo a un lettore curioso.

La sessione di domande e risposte di oggi ci viene fornita per gentile concessione di SuperUser, una suddivisione di Stack Exchange, un raggruppamento guidato dalla comunità di Q & A siti Web.

Schermata per gentile concessione di marc falardeau (Flickr).

La domanda

Lettore SuperUser LeNoob vuole sapere come un sistema Linux 'sa' che le password sono troppo simili tra loro:

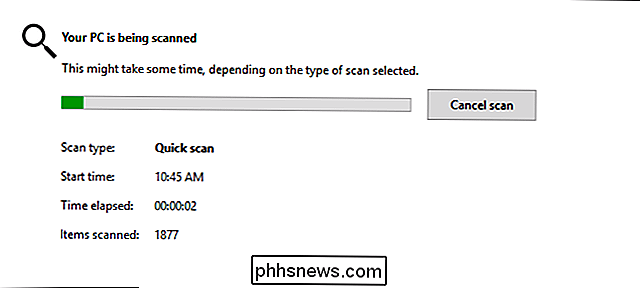

I ho provato a cambiare una password utente su varie macchine Linux alcune volte e quando la nuova password era molto simile a quella vecchia, il sistema operativo ha detto che erano troppo simili.

Mi sono sempre chiesto, come fa il sistema operativo a sapere questo ? Pensavo che le password fossero salvate come hash. Questo significa che quando il sistema è in grado di confrontare la nuova password per la somiglianza con quella vecchia che viene effettivamente salvata come testo normale?

Come fa un sistema Linux a "sapere" che le password sono troppo simili tra loro?

La risposta

Contribuente SuperUser slhck ha la risposta per noi:

Dato che è necessario fornire sia la vecchia che la nuova password quando si utilizza passwd, possono essere facilmente confrontati in testo normale.

La tua password è davvero hash quando è stato finalmente archiviato, ma finché ciò non accade, lo strumento in cui inserisci la tua password può semplicemente accedervi direttamente.

Questa è una funzionalità del sistema PAM che viene utilizzata sullo sfondo dello strumento passwd. PAM è usato dalle moderne distribuzioni Linux. Più specificamente, pam_cracklib è un modulo per PAM che consente di rifiutare password basate su similitudini e debolezze.

Non sono solo le password troppo simili che possono essere considerate insicure. Il codice sorgente contiene vari esempi di elementi che possono essere controllati, ad esempio se una password è un palindromo o quale è la distanza di modifica tra due parole. L'idea è di rendere le password più resistenti agli attacchi del dizionario.

Per ulteriori informazioni, vedere la manpage pam_cracklib.

Assicurati di leggere il resto della vivace discussione su SuperUser tramite il thread topic collegato sotto.

Hai qualcosa da aggiungere alla spiegazione? Audio disattivato nei commenti. Vuoi leggere più risposte dagli altri utenti di Stack Exchange esperti di tecnologia? Controlla il thread completo di discussione qui.

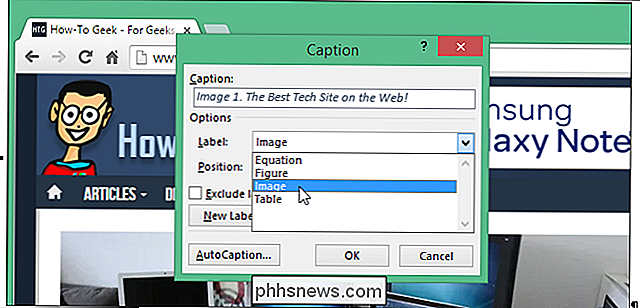

Come aggiungere ed eliminare etichette di didascalie personalizzate in Word 2013

Quando si inseriscono immagini, tabelle o equazioni nei documenti di Word, è possibile aggiungere facilmente didascalie numerate automaticamente a questi elementi. Possono contenere etichette coerenti, come Equazione, Figura e Tabella. Tuttavia, puoi aggiungere anche le tue etichette personalizzate. CORRELATO: Come aggiungere una didascalia a un'immagine in Word 2013 In precedenza ti abbiamo mostrato come aggiungere una didascalia a un'immagine in Parola.

Come recuperare le immagini da una SD Card danneggiata

Solo perché la scheda SD sta sputando errori di file e nomi di file senza senso non significa che le tue foto siano sparite per sempre. Continua a leggere mentre ti mostriamo come recuperare le tue immagini (e gratuitamente, a tale scopo)! Perché voglio farlo? Molte delle nostre esercitazioni si concentrano su cose che sono utili o anche divertenti ma che potrebbero aver bisogno un po 'di spiegazione per il non familiare.