Come identificare l'abuso di rete con Wireshark

Wireshark è il coltellino svizzero per gli strumenti di analisi di rete. Sia che tu stia cercando traffico peer-to-peer sulla tua rete o semplicemente desideri vedere a quali siti web sta accedendo un indirizzo IP specifico, Wireshark può funzionare per te.

In precedenza abbiamo dato un'introduzione a Wireshark. e questo post si basa sui nostri post precedenti. Ricordare che è necessario acquisire in una posizione sulla rete in cui è possibile vedere un traffico di rete sufficiente. Se si esegue un'acquisizione sulla workstation locale, è probabile che non si veda la maggior parte del traffico sulla rete. Wireshark può catturare da una postazione remota - controlla il nostro post sui trucchi di Wireshark per ulteriori informazioni.

Identificazione del traffico peer-to-peer

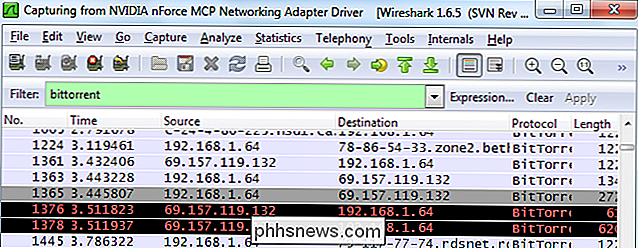

La colonna del protocollo di Wireshark mostra il tipo di protocollo di ciascun pacchetto. Se stai guardando un'acquisizione di Wireshark, potresti vedere BitTorrent o altro traffico peer-to-peer in agguato.

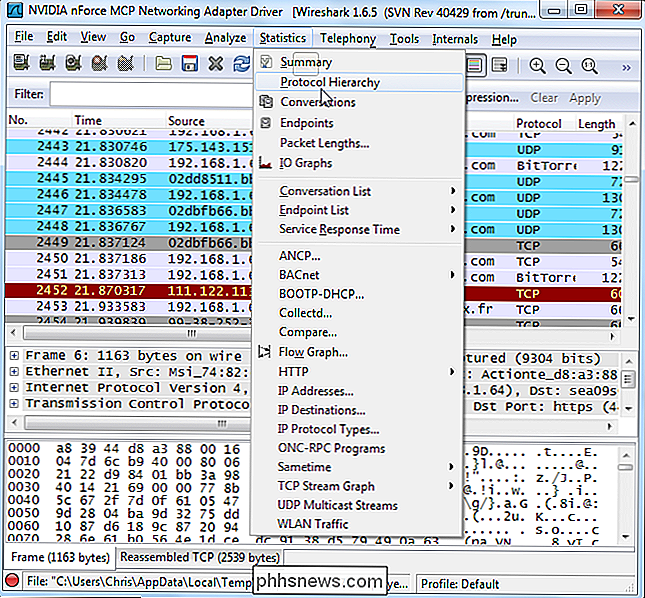

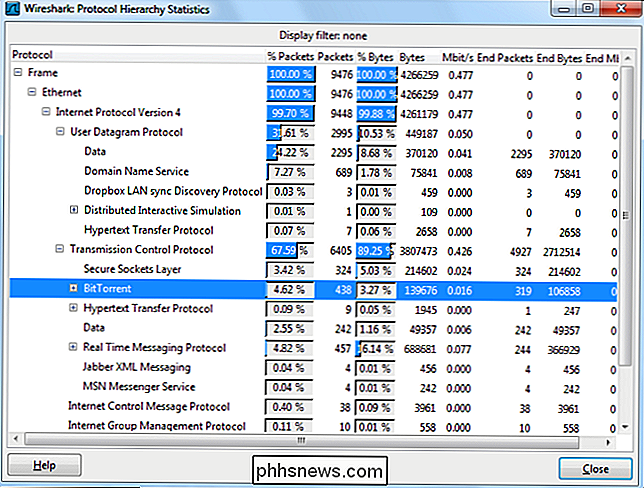

Puoi vedere quali protocolli vengono usati sulla tua rete dalla Gerarchia dei protocolli strumento, situato sotto il menu Statistiche .

Questa finestra mostra una ripartizione dell'uso della rete per protocollo. Da qui, possiamo vedere che quasi il 5% dei pacchetti sulla rete sono pacchetti BitTorrent. Non sembra molto, ma BitTorrent usa anche pacchetti UDP. Il quasi 25 percento dei pacchetti classificati come pacchetti UDP Data sono anche qui traffico BitTorrent.

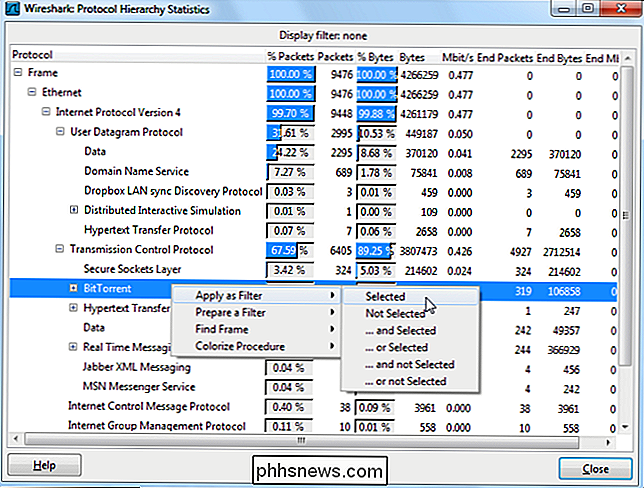

Possiamo visualizzare solo i pacchetti BitTorrent facendo clic con il pulsante destro del mouse sul protocollo e applicandolo come filtro. Puoi fare lo stesso per altri tipi di traffico peer-to-peer che potrebbero essere presenti, come Gnutella, eDonkey o Soulseek.

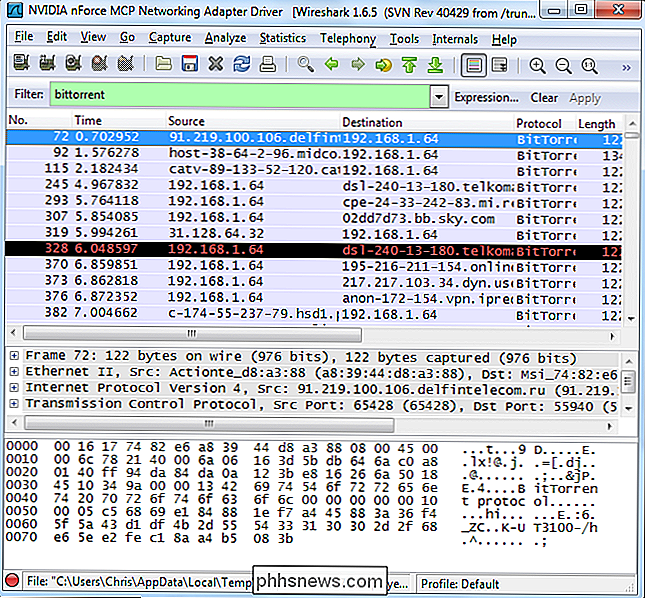

L'uso dell'opzione Apply Filter applica il filtro " bittorrent. " Puoi saltare il menu di scelta rapida e visualizzare il traffico di un protocollo digitandone il nome direttamente nella casella Filtro.

Dal traffico filtrato, possiamo vedere che l'indirizzo IP locale di 192.168.1.64 utilizza BitTorrent.

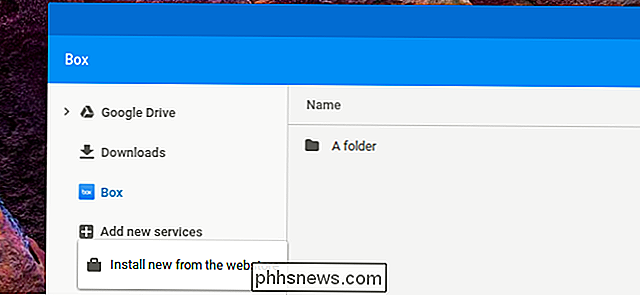

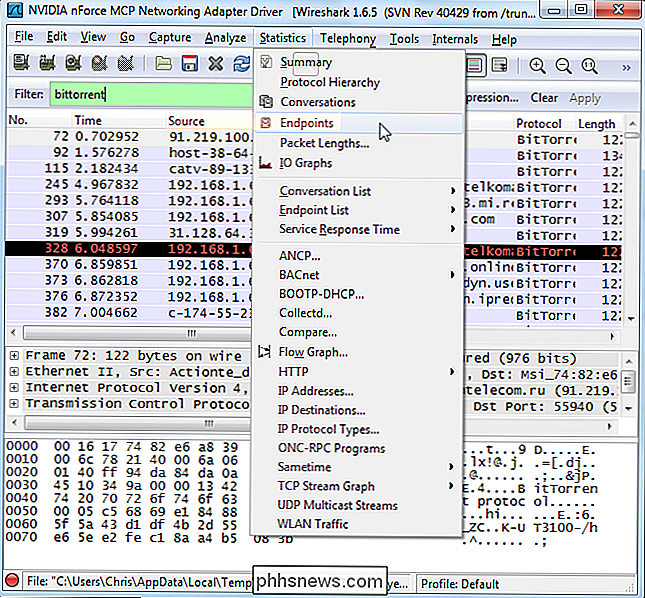

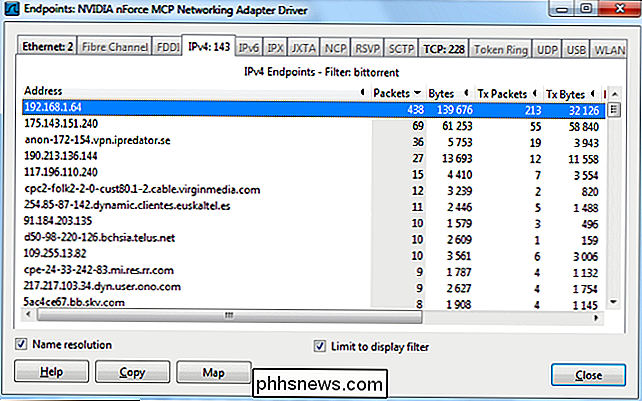

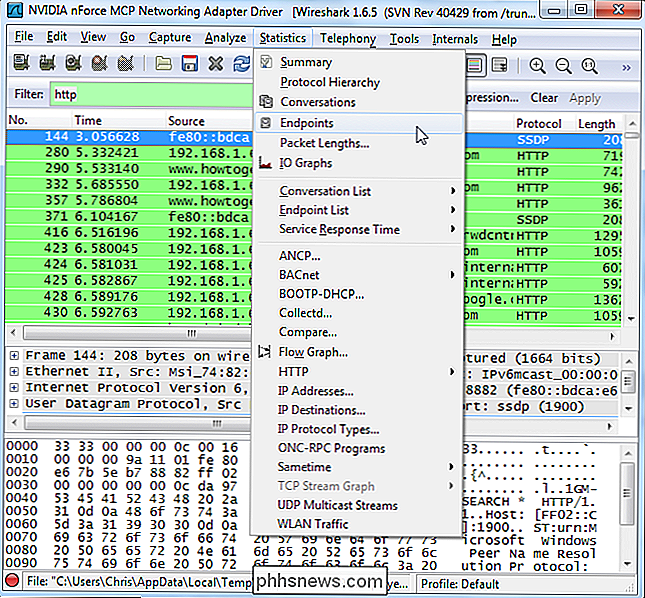

Per visualizzare tutti gli indirizzi IP tramite BitTorrent, possiamo selezionare Endpoint nel menu Statistiche .

Fare clic sulla scheda IPv4 e abilitare la " Limita alla visualizzazione del filtro "casella di controllo. Vedrai sia gli indirizzi IP remoti sia quelli locali associati al traffico BitTorrent. Gli indirizzi IP locali dovrebbero apparire all'inizio dell'elenco.

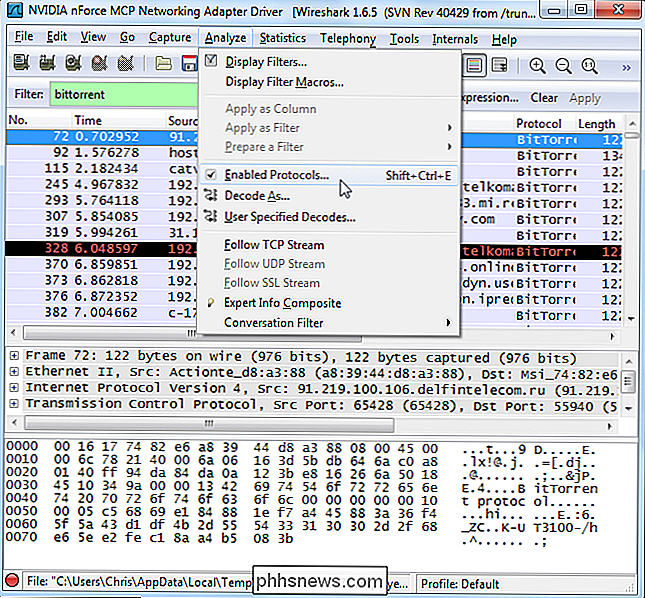

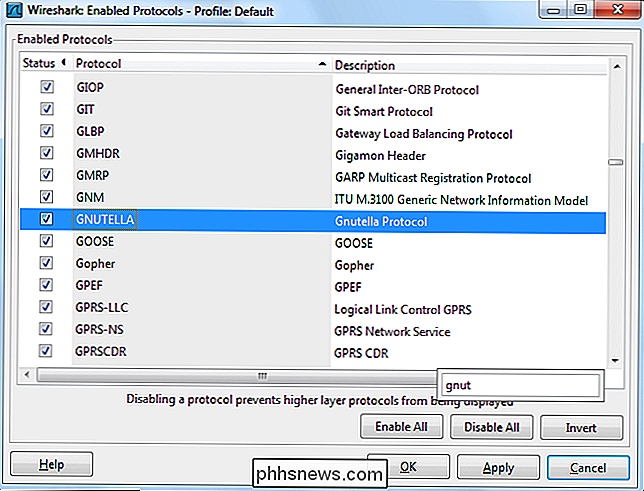

Se si desidera visualizzare i diversi tipi di protocolli supportati da Wireshark e i relativi nomi di filtro, selezionare Protocolli abilitati sotto Analizza menu.

È possibile iniziare a digitare un protocollo per cercarlo nella finestra Protocolli abilitati.

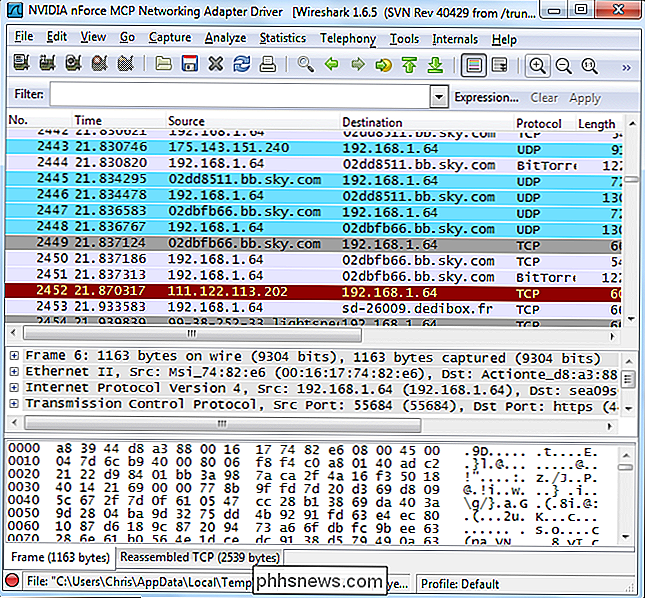

Monitoraggio dell'accesso al sito Web

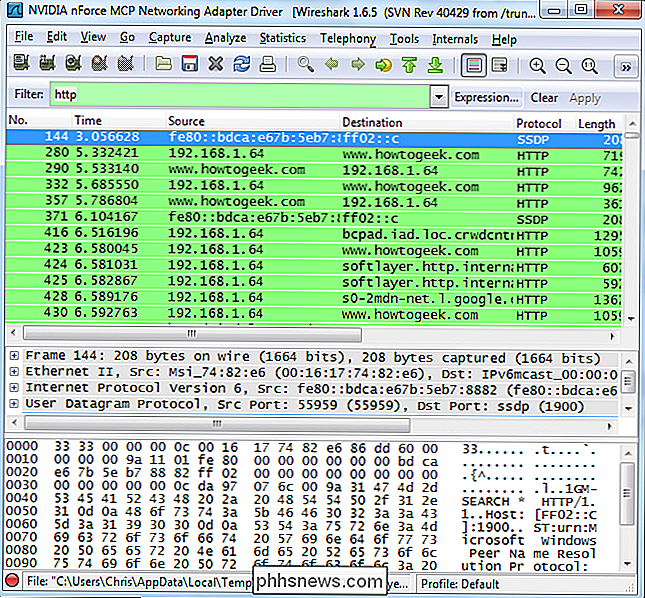

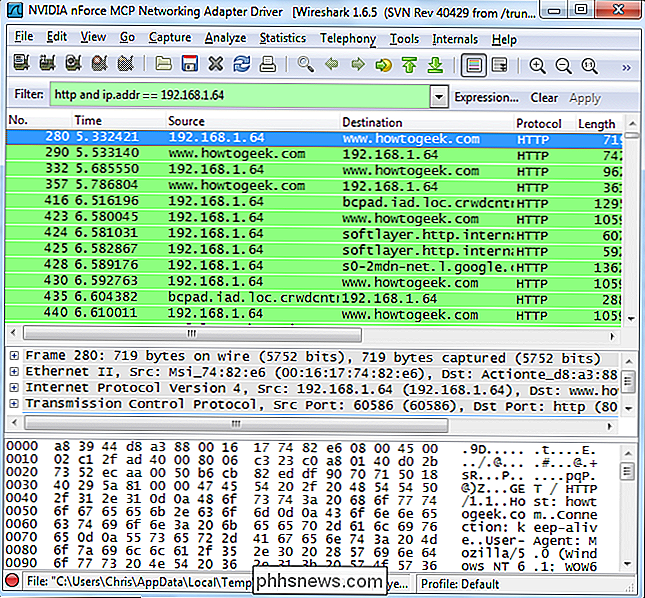

Ora che sappiamo come interrompere il traffico in giù dal protocollo, possiamo digitare " http "nella casella Filtro per vedere solo il traffico HTTP. Con l'opzione "Abilita la risoluzione del nome della rete" selezionata, vedremo i nomi dei siti Web a cui si accede sulla rete.

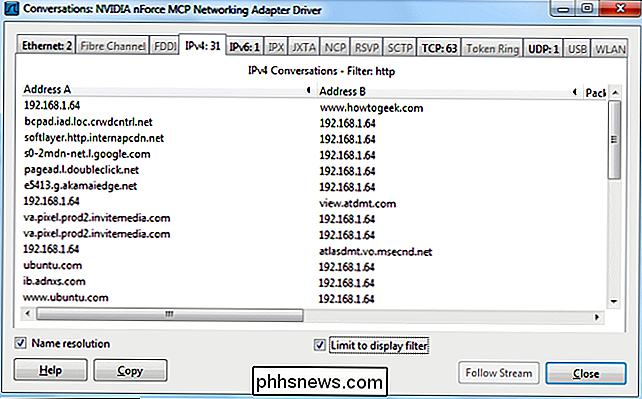

Ancora una volta, possiamo usare l'opzione Endpoint nelle Statistiche Menu .

Fare clic sulla scheda IPv4 e abilitare nuovamente la casella di controllo " Limita alla visualizzazione del filtro ". Dovresti anche assicurarti che la casella di controllo " Risoluzione dei nomi " sia abilitata o vedrai solo gli indirizzi IP.

Da qui, possiamo vedere i siti web a cui accedi. Nell'elenco appaiono anche reti pubblicitarie e siti Web di terze parti che ospitano script utilizzati su altri siti Web.

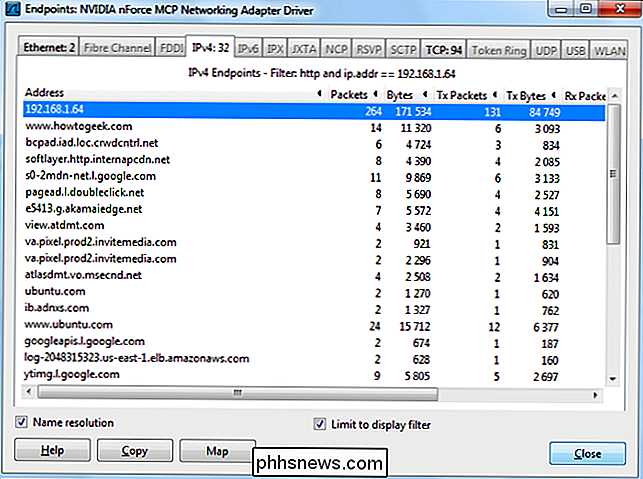

Se vogliamo suddividere questo indirizzo in un indirizzo IP specifico per vedere cosa sta navigando in un singolo indirizzo IP, possiamo farlo pure. Utilizza il filtro combinato http e ip.addr == [indirizzo IP] per visualizzare il traffico HTTP associato a uno specifico indirizzo IP.

Apri nuovamente la finestra di dialogo Endpoint e vedrai un elenco di siti Web accesso da tale indirizzo IP specifico.

Tutto ciò è solo un graffio sulla superficie di ciò che puoi fare con Wireshark. Potresti creare filtri molto più avanzati o persino utilizzare lo strumento Regole ACL firewall dal nostro post di trucchi Wireshark per bloccare facilmente i tipi di traffico che troverai qui.

Come accedere alle opzioni sviluppatore e abilitare debug USB su Android

Indietro in Android 4.2, Google ha nascosto le opzioni sviluppatore. Dal momento che la maggior parte degli utenti "normali" non ha bisogno di accedere alla funzione, porta a una minore confusione per mantenerla fuori dalla vista. Se è necessario abilitare un'impostazione per sviluppatori, come Debug USB, è possibile accedere al menu Opzioni sviluppatore con un rapido passaggio nella sezione Info sul telefono del menu Impostazioni.

Usa l'app QuickTime del tuo Mac per modificare file video e audio

L'applicazione QuickTime inclusa con il tuo Mac non è solo uno strumento di riproduzione video. Include funzionalità di base per l'editing video per tagliare file video, combinare più file e registrare i tuoi video. Queste funzioni funzionano anche con i file audio! QuickTime non è certamente un iMovie, ma non è necessario.