Qual è l'accordo con la persistente rete di Android "La rete può essere monitorata" Avviso?

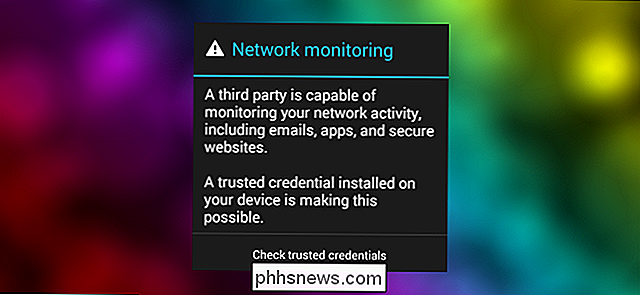

Il rilascio di Android 4.4 KitKat ha portato una vasta gamma di miglioramenti inclusa la sicurezza avanzata. Mentre la sicurezza potrebbe essere più stretta, i messaggi possono essere ancora un po 'criptici. Che cosa significa esattamente l'avvertimento persistente della "Rete può essere monitorata", dovresti preoccuparti, e cosa puoi fare per liberartene?

Caro How-To Geek,

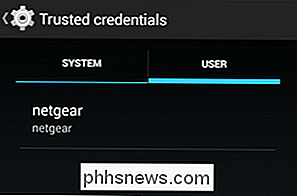

Recentemente ho comprato un nuovo telefono Android, e c'è stato questo nuovo messaggio di avvertimento che mi fa impazzire un po '. Non è mai spuntato sul mio vecchio telefono Android e ora si apre ogni pochi giorni o ogni volta che riavvio il telefono. Il messaggio che lampeggia nella barra di stato e poi appare nel menu di notifica è "La rete può essere monitorata" e quindi se faccio clic sul collegamento di avviso nel menu di notifica, mi porta a un menu di sistema con l'etichetta "Credenziali attendibili, "Con due schede. Uno è etichettato come "sistema" e uno è etichettato come "utente". Ci sono tonnellate di articoli elencati nella scheda "sistema" e solo uno nella scheda "utente". La cosa strana è che una voce elencata nella scheda utente sembra un nome router "netgear".

Non ho idea di cosa sia una di queste cose o perché Android mi stia dicendo che la mia rete potrebbe essere monitorata. Dovrei essere così fuori di testa da questo messaggio come sono, e cosa posso fare per farlo andare via? Ho allegato alcuni screenshot nel caso in cui abbia svolto un lavoro scarso descrivendo il problema.

Cordiali saluti,

Android paranoico

Questo tipo di situazione è esattamente il motivo per cui non siamo particolarmente interessati all'implementazione delle credenziali gestione in Android 4.4. Il cuore di Google era nel posto giusto, ma il modo in cui l'aggiornamento lo gestiva (e avvisava l'utente) è inelegante nel migliore dei casi e sconvolgente (per l'utente non iniziato) nel peggiore dei casi. Diamo un'occhiata a ciò che è anche il messaggio di avviso e cosa puoi fare a riguardo.

La fonte del messaggio

In primo luogo, spieghiamo perché ricevi questo messaggio di errore da Android dà a zero un feedback utile a riguardo. Il telefono mantiene un elenco di certificati di sicurezza forniti dall'utente e attendibili. Quel lungo elenco di voci sotto "sistema" che hai trovato nel menu "Credenziali attendibili" è essenzialmente solo una vecchia lista bianca di emittenti di certificati di sicurezza approvate con cui Google ha pre-seminato il tuo telefono Android. In sostanza, il tuo telefono dice "Oh, okay, queste persone sono degne di fiducia, quindi possiamo fidarci dei certificati di sicurezza rilasciati da loro."

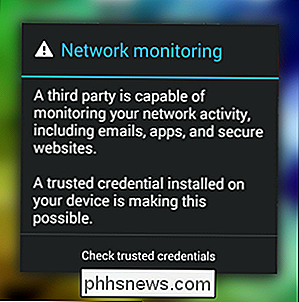

Quando un certificato di sicurezza viene aggiunto al tuo telefono (manualmente da te, malintenzionato da un altro utente, o automaticamente da qualche servizio o sito che stai usando) ed è non emesso da uno di questi emittenti pre-approvati, quindi la funzione di sicurezza di Android entra in azione con l'avvertimento "Le reti possono essere monitorate". Tecnicamente, questo è un avvertimento preciso: se sul dispositivo è installato un certificato di sicurezza dannoso / compromesso è possibile che il traffico proveniente dal dispositivo possa essere monitorato in determinate circostanze. È anche possibile che un'azienda o un fornitore di hotspot utilizzi certificati auto-emessi sul proprio hardware per questo scopo (sebbene, tipicamente, i loro motivi siano più positivi).

Purtroppo l'avviso emesso è inutilmente spaventoso e non è chiaro: se non so quale sia l'accordo con credenziali di fiducia e certificati di sicurezza, quindi l'avviso potrebbe essere anche in binario.

Un certificato non deve nemmeno essere veramente malizioso per attivare gli avvisi, tuttavia, deve solo essere emesso / firmato da un'autorità che non è elencata nell'elenco "sistema" attendibile. Ciò significa che se hai firmato il tuo certificato per un po 'di uso (come l'impostazione di una connessione sicura al tuo server di casa), Android si lamenterà di ciò. Significa anche che se la tua azienda auto-firma i certificati per l'uso interno e non paga per un certificato firmato ufficialmente, riceverai anche un avviso.

Finalmente, e siamo abbastanza sicuri che questo esattamente cosa è successo nel tuo caso, se ti connetti a una rete Wi-Fi sicura che utilizza un certificato di sicurezza di un emittente che non è nell'elenco di fiducia nel tuo telefono, riceverai l'errore. Tecnicamente, come accennato in precedenza, la società potrebbe utilizzare il certificato autofirmato per scopi dannosi, ma praticamente la maggior parte delle volte che si incontra questo problema sarà causa 1) la società non vuole pagare le tasse per un pubblico certificato che usano per scopi privati e 2) vogliono il controllo totale sulla creazione del certificato e sul processo di firma.

Se vuoi saperne di più sul lato tecnico dell'avvertimento (così come il modo in cui il nuovo sistema per gestire i certificati ha reso più di poche persone) puoi dare un'occhiata a questi thread di segnalazione bug di Android [1, 2] e questi due post di blog su GeekTaco [1, 2] che trattano in modo approfondito il problema.

Dovresti essere preoccupato?

L'avvertimento è formulato molto seriamente e difficilmente ti incolpiamo di essere un po 'spaventato. Ma dovresti essere veramente preoccupato? Nella stragrande maggioranza dei casi, gli utenti che vedono questo errore non lo vedono perché qualcuno ha installato un certificato dannoso sulla propria macchina e ora sono in pericolo. Il motivo più tipico è quello descritto sopra: aziende che utilizzano certificati autofirmati che non sono elencati nella directory di certificati attendibili del sistema perché non sono mai stati emessi da un emittente autorizzato.

Data la probabilità che qualcuno usi un malintenzionato il certificato contro di voi è basso e la probabilità del certificato che causa l'avviso di essere un certificato non dannoso che non è stato creato da un'autorità di certificazione verificata pubblicamente, non è necessario andare nel panico.

Detto questo, non c'è motivo per mantenere certificati sconosciuti in giro e nessun motivo per sopportare avvertimenti che non si applicano alla vostra situazione. Diamo un'occhiata a ciò che puoi fare in entrambi gli scenari.

Cosa puoi fare?

La stragrande maggioranza dei certificati provenienti da fonti legittime dovrebbe essere firmata e verificata correttamente. Nei rari casi in cui disponi di un certificato non firmato da un certificato valido (ad esempio, l'hai creato tu stesso o la tua azienda lo sta utilizzando per le reti interne) potresti essere a conoscenza dell'origine del certificato perché hai avuto una mano per farlo o una conversazione con la gente dell'IT dovrebbe chiarire le cose.

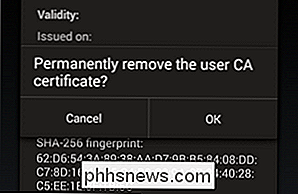

Quindi, a meno che tu non stia usando Android in un ambiente aziendale (in cui dovresti controllare con i tuoi ITisti per vedere qual è l'accordo con il certificato perché potrebbe essere quello che hanno creato) o hai creato tu stesso il certificato, la soluzione più semplice è semplicemente quella di premere e tenere premuto qualsiasi certificato sconosciuto trovato nella categoria "utente" della categoria "certificati attendibili" ed eliminarli (il pulsante di rimozione si trova nella parte inferiore del pannello delle informazioni) . Meno problemi non identificati (specialmente nell'elenco dei certificati), meglio è.

Se si dispone di un certificato legittimo che genera l'errore perché è presente nell'elenco "utente" anziché nell'elenco "sistema", è possibile (a a propria discrezione e rischio) spostare manualmente il certificato dalla lista / directory utente alla lista / directory di sistema. Questo non è un compito da svolgere alla leggera, quindi se non sei completamente sicuro che il certificato nell'elenco "utente" sia sicuro perché 1) lo hai creato o 2) lo staff IT della tua azienda ha verificato che si tratta di uno dei loro certificati

Se sei sicuro della sicurezza e dell'origine del certificato, l'ingegnere e l'appassionato di Android Sam Hobbs ha una guida alle istruzioni scritta chiaramente per spostare manualmente i tuoi certificati e un altro programmatore ed entusiasta Felix Ableitner ha un applicazione open source che esegue la stessa attività senza il lavoro della riga di comando. Di nuovo, a meno che tu non abbia una pressante (e ben compresa) necessità del certificato, ti consigliamo di farlo.

Hai una domanda tecnica urgente? Mandaci una mail a e faremo del nostro meglio per rispondere.

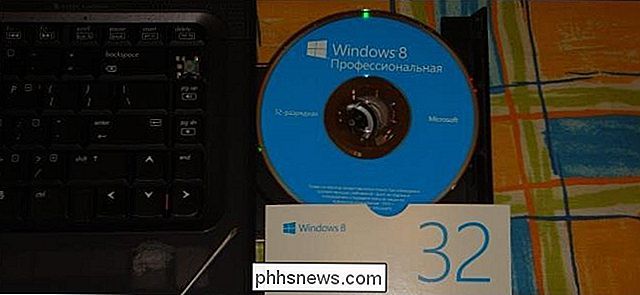

Qual è la differenza tra le edizioni "System Builder" e "Full Version" di Windows?

Hai mai provato ad acquistare una licenza Windows da Amazon o Newegg? Se solo fosse così semplice. Troverai più economico System Builder (OEM) e più costose licenze Full Version (Retail). Ma la differenza non è immediatamente evidente. Le licenze System Builder sono disponibili sia per le edizioni "core" che per quelle professionali di Windows.

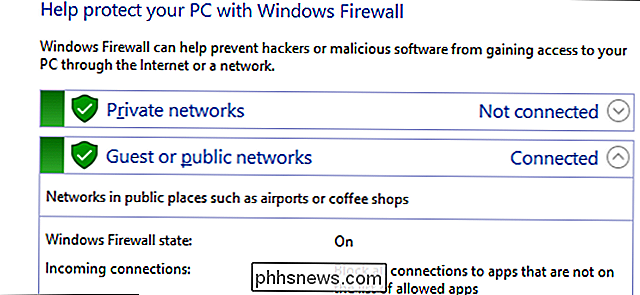

Come consentire alle app di comunicare tramite Windows Firewall

Windows Firewall agisce come una barriera tra il tuo computer e il resto del mondo di Internet, impedendo l'ingresso di traffico di rete indesiderato e mantenendo app sul tuo computer dalla comunicazione con il mondo esterno. Ma ogni recinzione ha bisogno di un cancello, ed è qui che arrivano le eccezioni.