5 Killer Trucchi per ottenere il massimo da Wireshark

Wireshark ha molti assi nella manica, dall'acquisizione del traffico remoto alla creazione di regole firewall basate sui pacchetti catturati. Continua a leggere per ulteriori suggerimenti avanzati se vuoi utilizzare Wireshark come un professionista.

Abbiamo già trattato l'utilizzo di base di Wireshark, quindi assicurati di leggere il nostro articolo originale per un'introduzione a questo potente strumento di analisi della rete.

Risoluzione dei nomi di rete

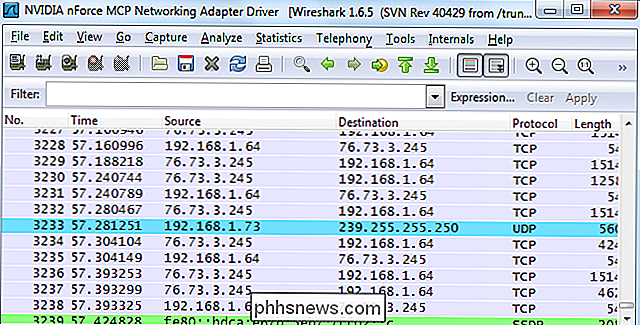

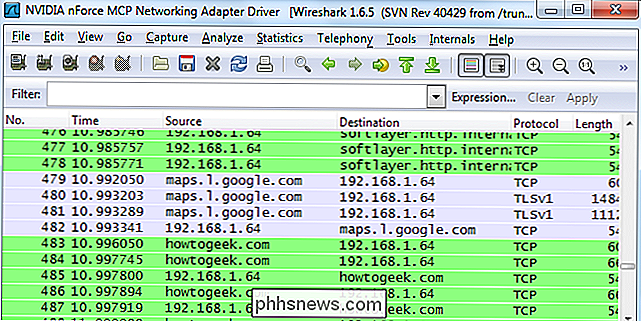

Durante l'acquisizione dei pacchetti, potresti essere infastidito dal fatto che Wireshark visualizza solo gli indirizzi IP. È possibile convertire da soli gli indirizzi IP ai nomi di dominio, ma non è conveniente.

Wireshark può risolvere automaticamente questi indirizzi IP in nomi di dominio, sebbene questa funzione non sia abilitata per impostazione predefinita. Quando abiliti questa opzione, vedrai i nomi dei domini invece degli indirizzi IP quando possibile. Lo svantaggio è che Wireshark dovrà cercare ogni nome di dominio, inquinando il traffico catturato con ulteriori richieste DNS.

Puoi abilitare questa impostazione aprendo la finestra delle preferenze da Modifica -> Preferenze , facendo clic sul pannello Risoluzione dei nomi e facendo clic sulla casella di controllo " Abilita risoluzione dei nomi di rete .

Avvia acquisizione automatica

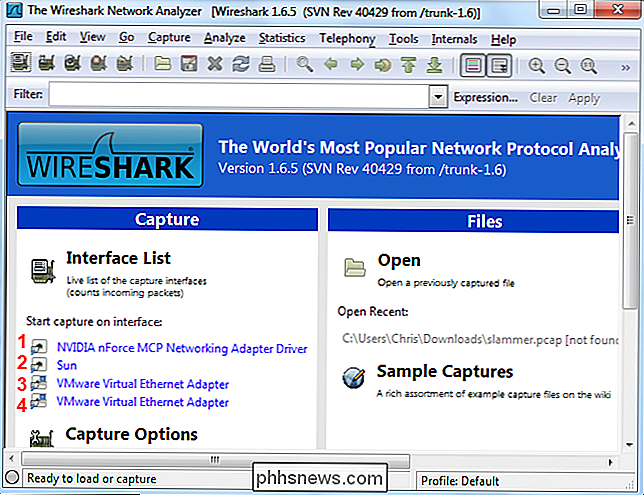

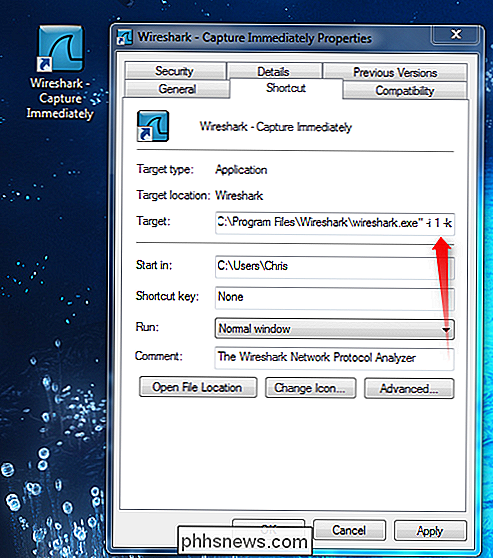

È possibile creare un collegamento speciale utilizzando Wirshark argomenti della riga di comando se si desidera iniziare a catturare i pacchetti senza ritardo. È necessario conoscere il numero dell'interfaccia di rete che si desidera utilizzare, in base all'ordine in cui Wireshark visualizza le interfacce.

Creare una copia del collegamento di Wireshark, fare clic con il pulsante destro del mouse, accedere alla finestra Proprietà e modificare il comando argomenti di linea. Aggiungi -i # -k alla fine del collegamento, sostituendo # con il numero dell'interfaccia che desideri utilizzare. L'opzione -i specifica l'interfaccia, mentre l'opzione -k indica a Wireshark di avviare immediatamente l'acquisizione.

Se stai usando Linux o un altro sistema operativo non Windows, basta creare un collegamento con il seguente comando, o eseguirlo da un terminale per avviare immediatamente l'acquisizione:

wireshark -i # -k

Per ulteriori scorciatoie da riga di comando, consulta la pagina di manuale di Wireshark.

Cattura del traffico da computer remoti

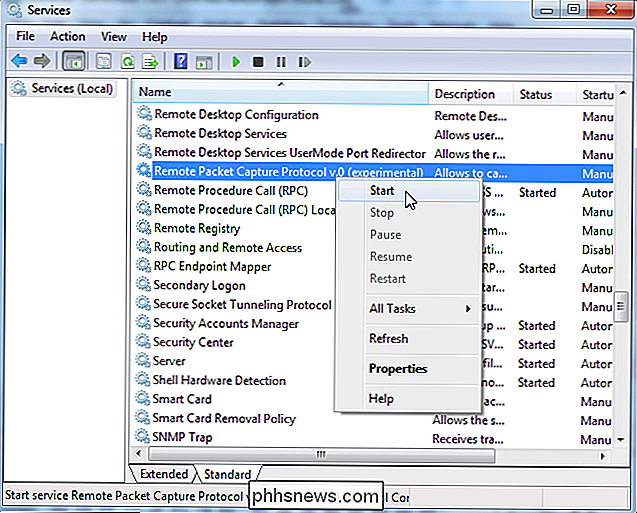

Wireshark cattura il traffico dal tuo sistema locale interfacce per impostazione predefinita, ma questa non è sempre la posizione da cui si desidera eseguire l'acquisizione. Ad esempio, è possibile acquisire il traffico da un router, un server o un altro computer in una posizione diversa sulla rete. È qui che entra in gioco la funzionalità di acquisizione remota di Wireshark. Questa funzione è disponibile solo su Windows al momento: la documentazione ufficiale di Wireshark consiglia agli utenti Linux di utilizzare un tunnel SSH.

Innanzitutto, devi installare WinPcap sul sistema remoto. WinPcap viene fornito con Wireshark, quindi non è necessario installare WinPCap se Wireshark è già installato sul sistema remoto.

Dopo averlo richiamato, apri la finestra Servizi sul computer remoto - fai clic su Start, digita servizi. msc nella casella di ricerca nel menu Start e premere Invio. Individuare il servizio Remote Packet Capture Protocol nell'elenco e avviarlo. Questo servizio è disabilitato per impostazione predefinita.

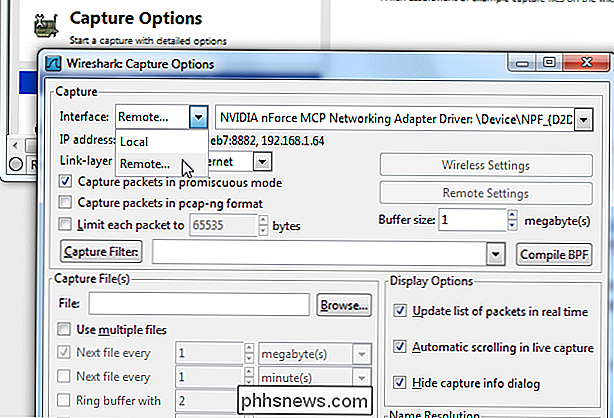

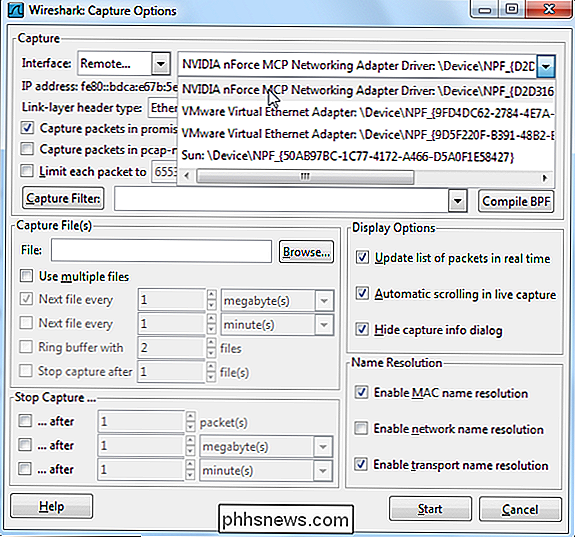

Fare clic sul collegamento Opzione di cattura in Wireshark, quindi selezionare Remoto dalla casella Interfaccia.

Inserire l'indirizzo del sistema remoto e 2002 come porta. È necessario avere accesso alla porta 2002 sul sistema remoto da connettere, quindi potrebbe essere necessario aprire questa porta in un firewall.

Dopo la connessione, è possibile selezionare un'interfaccia sul sistema remoto dalla casella a discesa Interfaccia. Fare clic su Avvia dopo aver selezionato l'interfaccia per avviare l'acquisizione remota.

Wireshark in un terminale (TShark)

Se non si dispone di un'interfaccia grafica sul sistema, è possibile utilizzare Wireshark da terminale con il comando TShark.

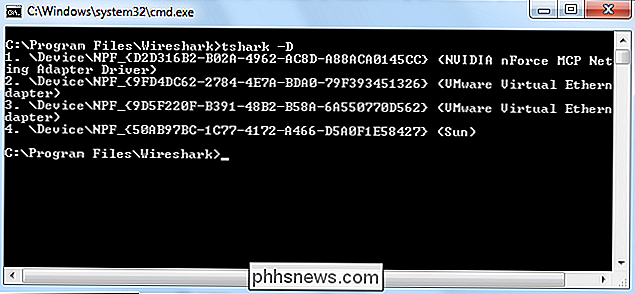

Innanzitutto, emettere il comando tshark -D . Questo comando ti darà i numeri delle tue interfacce di rete.

Una volta che hai, esegui il comando tshark -i # , sostituendo # con il numero dell'interfaccia che vuoi catturare.

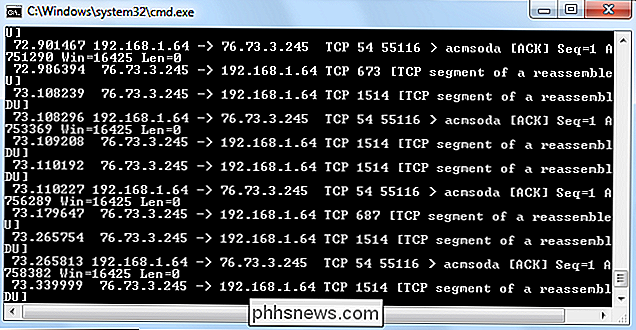

TShark funziona come Wireshark, stampando il traffico che cattura nel terminale. Utilizzare Ctrl-C quando si desidera interrompere l'acquisizione.

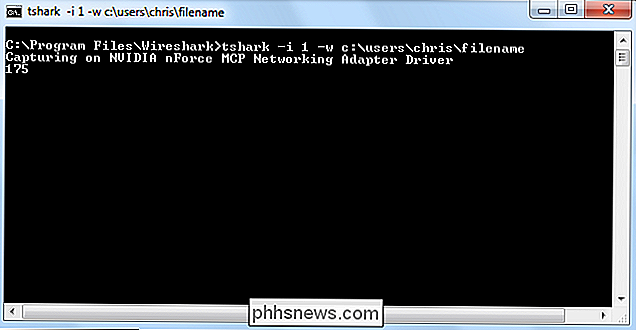

La stampa dei pacchetti sul terminale non è il comportamento più utile. Se vogliamo esaminare il traffico più in dettaglio, possiamo fare in modo che TShark lo scarichi su un file che possiamo ispezionare in seguito. Utilizzare questo comando per scaricare il traffico su un file:

tshark -i # -w nomefile

TShark non mostrerà i pacchetti mentre vengono catturati, ma li conterà mentre li cattura. È possibile utilizzare l'opzione File -> Apri in Wireshark per aprire il file di acquisizione in un secondo momento.

Per ulteriori informazioni sulle opzioni della riga di comando di TShark, consultare la relativa pagina di manuale. > Creazione di regole ACL firewall

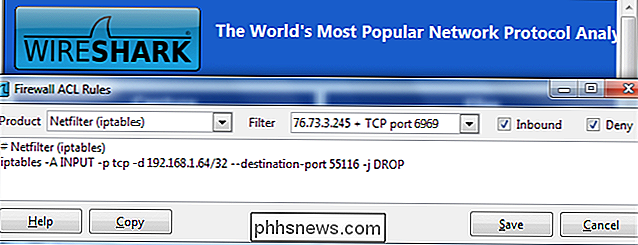

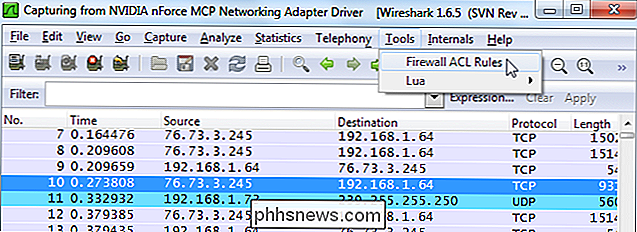

Se sei un amministratore di rete responsabile di un firewall e utilizzi Wireshark per orientarti, potresti prendere provvedimenti in base al traffico che vedi, forse per bloccare il traffico sospetto. Lo strumento

Firewall ACL Rules di Wireshark genera i comandi necessari per creare le regole del firewall sul firewall. Innanzitutto, seleziona un pacchetto per il quale vuoi creare una regola firewall facendo clic su di esso. Successivamente, fare clic sul menu

Strumenti e selezionare Regole ACL firewall . Utilizzare il menu

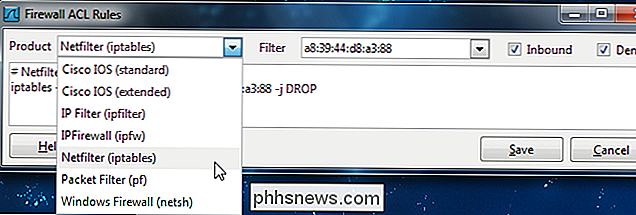

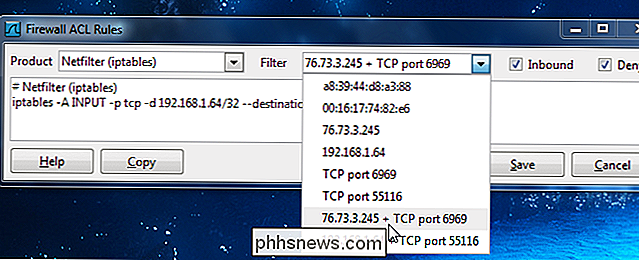

Prodotto per selezionare il tipo di firewall. Wireshark supporta Cisco IOS, diversi tipi di firewall Linux, inclusi iptables e il firewall di Windows. È possibile utilizzare la casella

Filtro per creare una regola basata sull'indirizzo MAC, l'indirizzo IP, la porta, il sistema o entrambi l'indirizzo IP e la porta. È possibile che vengano visualizzate meno opzioni di filtro, a seconda del prodotto firewall. Per impostazione predefinita, lo strumento crea una regola che nega il traffico in entrata. Puoi modificare il comportamento della regola deselezionando le caselle

In entrata o Nega . Dopo aver creato una regola, utilizzare il pulsante Copia per copiarla, quindi eseguirla sul firewall per applicare la regola. Vuoi che scriviamo qualcosa di specifico su Wireshark in futuro? Fateci sapere nei commenti se avete richieste o idee.

Che cos'è un istogramma e come posso utilizzarlo per migliorare le mie foto?

Cosa c'è di quel grafico strano con tutti i picchi e le valli? L'hai visto quando apri Photoshop o vai a modificare un file raw da fotocamera. Ma cos'è quella strana cosa chiamata istogramma e cosa significa? L'istogramma è uno degli strumenti più importanti e potenti per l'immaginario digitale. E leggendo alcuni istanti, capirai alcune semplici regole che ti renderanno un editor di immagini molto più potente, oltre a aiutarti a scattare fotografie migliori in primo luogo.

Come far vibrare l'orologio della Apple Vibrare in modo più prominente

Il tuo Apple Watch ti colpisce al polso per avvisarti quando ricevi una notifica. Questo è chiamato feedback aptico. Se hai problemi a sentire i tocchi, puoi aumentare l'intensità degli avvisi tattili. In primo luogo, ti mostreremo come regolare il feedback tattile direttamente sull'orologio. Premere la corona digitale per accedere alla schermata Home.