Come ottenere permessi completi per modificare le chiavi di registro protette

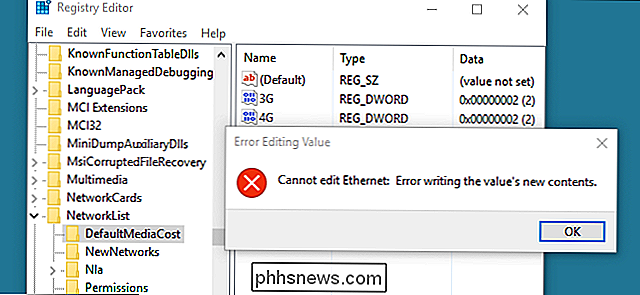

Parliamo di molte cose interessanti qui su How-To Geek che puoi fare modificando il registro di Windows. Occasionalmente, tuttavia, si eseguirà una chiave del Registro di sistema o un valore per il quale non si dispone dell'autorizzazione alla modifica. Quando ci provi, vedrai un messaggio di errore che dice "Impossibile modificare _____: errore nella scrittura dei nuovi contenuti del valore." Fortunatamente, proprio come nel file system di Windows, il Registro fornisce strumenti che ti consentono di assumere la proprietà e modificare le autorizzazioni per le chiavi . Ecco come farlo.

L'Editor del Registro di sistema è uno strumento potente che può essere utilizzato in modo improprio per rendere il tuo sistema instabile o addirittura inutilizzabile. Quindi c'è un motivo per cui alcune di queste chiavi del Registro di sistema sono protette. La modifica di una chiave protetta a volte può rovinare Windows o l'app a cui si riferisce la chiave. Non ti indirizzeremo mai a nessun hack che non abbiamo testato noi stessi, ma vale comunque la pena di prestare attenzione. Se non hai mai lavorato con il Registro di sistema prima, considera di leggere come utilizzare l'Editor del Registro di sistema prima di iniziare. E sicuramente esegui il backup del registro (e del tuo computer!) Prima di apportare modifiche.

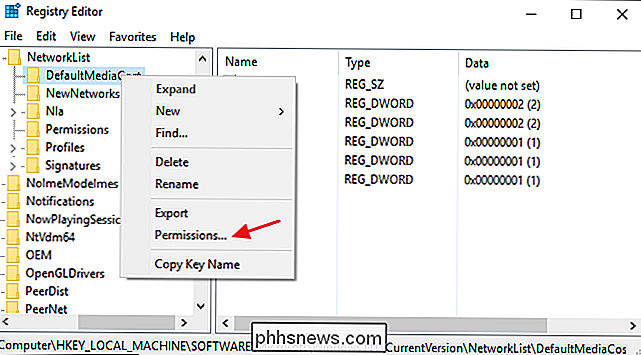

Nell'editor del Registro di sistema, fai clic con il tasto destro sulla chiave che non puoi modificare (o sulla chiave che contiene il valore che non puoi modificare) e poi scegli "Autorizzazioni" dal menu di scelta rapida.

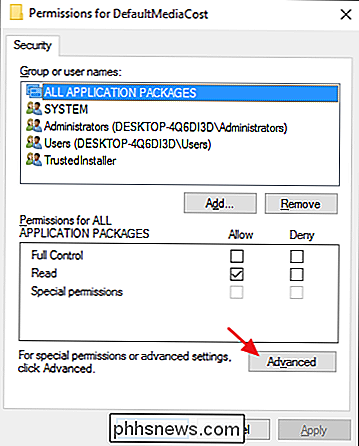

Nella finestra Autorizzazioni visualizzata, fai clic sul pulsante "Avanzate".

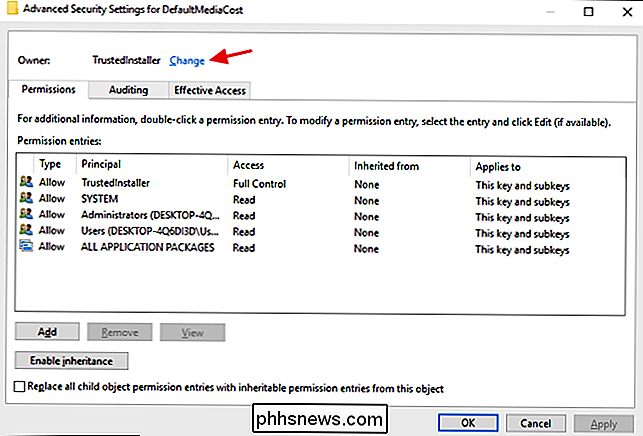

Successivamente, prenderai possesso della chiave di registro. Nella finestra "Impostazioni di sicurezza avanzate", accanto al proprietario elencato, fai clic sul link "Cambia".

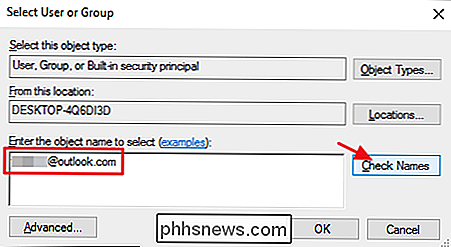

Nella finestra "Seleziona utente o gruppo", nella casella "Inserisci il nome dell'oggetto da selezionare", digita il nome del tuo account utente di Windows (o il tuo indirizzo email se hai un account Microsoft) e quindi fai clic sul pulsante "Controlla nomi" per convalidare il nome dell'account. Al termine, fare clic su OK per chiudere la finestra "Seleziona utente o gruppo" e quindi fare nuovamente clic su OK per chiudere la finestra "Impostazioni di sicurezza avanzate".

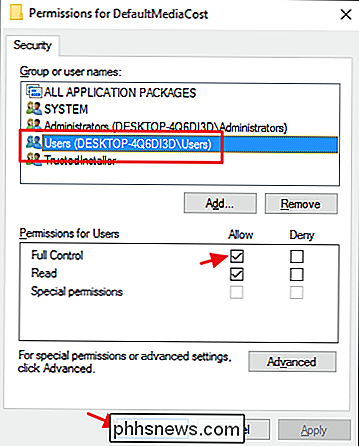

Indietro nella finestra Autorizzazioni regolare, selezionare il gruppo Utenti e quindi scegliere " Consenti "casella di controllo accanto all'autorizzazione" Controllo completo ". Se preferisci, puoi semplicemente fornire le autorizzazioni complete del tuo account utente piuttosto che il gruppo Users. Per fare ciò, fare clic sul pulsante Aggiungi, seguire i passaggi per aggiungere l'account utente all'elenco e quindi concedere a tale account l'autorizzazione Controllo completo. Indipendentemente dal metodo scelto, fai clic su OK quando hai finito di tornare all'Editor del Registro di sistema.

Indietro in Editor del Registro di sistema, ora dovresti essere in grado di apportare le modifiche alla chiave di cui hai assunto la proprietà e di disporre dell'autorizzazione completa per modificare. Probabilmente non incontrerai chiavi protette che spesso modificano il registro. Raramente li incontriamo noi stessi. Tuttavia, è bene sapere come aggirare questa protezione quando è necessario.

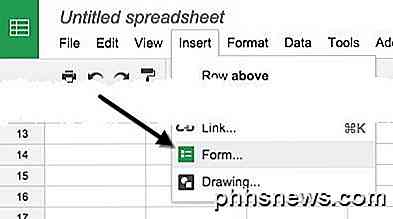

Come creare un sondaggio online gratuitamente utilizzando Google Documenti

Al giorno d'oggi, probabilmente fai un sondaggio di qualche tipo un paio di volte alla settimana attraverso Buzzfeed o Facebook o siti di notizie, ecc. Anche se prendiamo un sacco di sondaggi, non molti di noi prendono i nostri sondaggi. Il motivo principale è principalmente perché non esiste un modo super facile e veloce per creare un sondaggio, inviarlo, tenere traccia delle risposte e mostrare i risultati a tutti.D

Perché l'inchiostro della stampante è così costoso?

L'inchiostro della stampante è costoso, più costoso per caduta rispetto allo champagne raffinato o persino al sangue umano. Se non sei rimasto senza carta, noterai che stai pagando molto per le nuove cartucce d'inchiostro, più che ragionevole. L'acquisto della stampante a getto d'inchiostro più economica e l'acquisto di sostituzioni di cartucce d'inchiostro ufficiali è la cosa più costosa che puoi fare.