Bug macOS enorme consente l'accesso al root senza password. Ecco la correzione

Una vulnerabilità scoperta di recente in macOS High Sierra consente a chiunque abbia accesso al laptop di creare rapidamente un account di root senza immettere una password, ignorando i protocolli di sicurezza impostati.

È facile esagerare i problemi di sicurezza. Questa non è una di quelle volte. Questo è davvero pessimo.

Come funziona l'exploit

Attenzione: non farlo sul tuo Mac! Ti mostriamo questi passaggi per sottolineare quanto sia semplice questo exploit, ma in realtà seguirli lascia il tuo computer insicuro. Fare. Non. Fare. Questo.

L'exploit può essere eseguito in molti modi, ma il modo più semplice per vedere come funziona è in Preferenze di Sistema. L'autore dell'attacco deve solo accedere a Utenti e gruppi, fare clic sul blocco in basso a sinistra, quindi provare ad accedere come "root" senza password.

La prima volta che si esegue questa operazione, incredibilmente, un account di root senza password è creato. La seconda volta effettuerai il login come root. Nei nostri test funziona indipendentemente dal fatto che l'utente corrente sia o meno un amministratore.

Ciò consente all'utente malintenzionato di accedere a tutte le preferenze dell'amministratore in Preferenze di sistema ... ma questo è solo l'inizio, perché hai creato un nuovo sistema utente root senza password.

Dopo aver eseguito i passaggi precedenti, l'utente malintenzionato può disconnettersi e scegliere l'opzione "Altro" visualizzata nella schermata di accesso.

Da lì, l'utente malintenzionato può inserire "root" come nome utente e lasciare il campo password vuoto. Dopo aver premuto Invio, verranno registrati con i privilegi di amministratore di sistema completi.

Ora possono accedere a qualsiasi file sul disco, anche se è protetto da FileVault. Possono cambiare la password di qualsiasi utente, consentendo loro di accedere e accedere a cose come le password di e-mail e browser.

Questo è l'accesso completo. Tutto ciò che puoi immaginare che un utente malintenzionato possa fare, può fare con questo exploit.

E a seconda delle funzionalità di condivisione che hai abilitato, potrebbe accadere che tutto ciò avvenga in remoto. Ad esempio, almeno un utente ha attivato l'exploit utilizzando la condivisione dello schermo.

Se hai attivato la condivisione dello schermo è probabilmente una buona idea disabilitarlo, ma chi può dire quanti altri potenziali modi ci sono per far scattare questo problema? Gli utenti di Twitter hanno dimostrato come lanciare questo usando il Terminale, il che significa che anche SSH è un vettore potenziale. Probabilmente non c'è una fine di modi in cui questo può essere attivato, a meno che tu non abbia impostato tu stesso un account root e lo blocchi.

Come funziona davvero tutto questo? Il ricercatore della sicurezza Mac Patrick Wardle spiega tutto qui con molti dettagli. È piuttosto triste.

Aggiornamento del Mac può o non può risolvere il problema

A partire dal 29 novembre 2017, c'è una patch disponibile per questo problema.

Questa è una volta in cui davvero, davvero non dovresti t ignora questo prompt.

Ma Apple ha persino incasinato la patch. Se avevi eseguito la versione 10.13, hai installato la patch, quindi aggiornato a 10.13.1, il problema è stato reintrodotto. Apple avrebbe dovuto applicare patch 10.13.1, un aggiornamento uscito poche settimane prima, oltre a rilasciare la patch generale. Non l'hanno fatto, il che significa che alcuni utenti stanno installando "aggiornamenti" che ripristinano la patch di sicurezza, riportando l'exploit.

Quindi, mentre continuiamo a consigliare l'aggiornamento del Mac, probabilmente dovresti anche seguire i passaggi seguenti per chiudere il bug da solo.

Inoltre, alcuni utenti segnalano che la patch interrompe la condivisione locale dei file. Secondo Apple è possibile risolvere il problema aprendo il Terminale ed eseguendo il seguente comando:

sudo / usr / libexec / configureLocalKDCLa condivisione dei file dovrebbe funzionare dopo questo. Questo è frustrante, ma bug come questo sono il prezzo da pagare per le patch veloci.

Proteggiti abilitando Root With a Password

Anche se è stata rilasciata una patch, alcuni utenti potrebbero ancora sperimentare il bug. Esiste, tuttavia, una soluzione manuale che la risolverà: devi solo abilitare l'account root con una password.

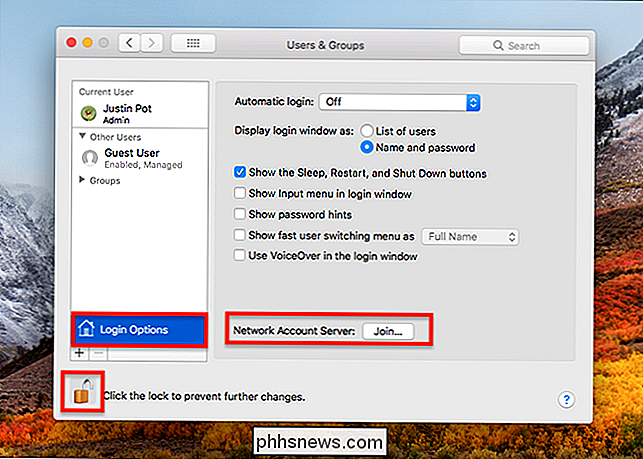

Per fare ciò, vai su Preferenze di Sistema> Utenti e Gruppi, quindi fai clic sulla voce "Opzioni di accesso" in il pannello di sinistra. Quindi, fai clic sul pulsante "Partecipa" accanto a "Server account di rete" e verrà visualizzato un nuovo pannello.

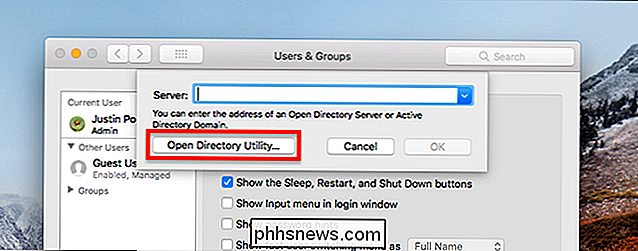

Fai clic su "Apri Utility Directory" e si aprirà una nuova finestra.

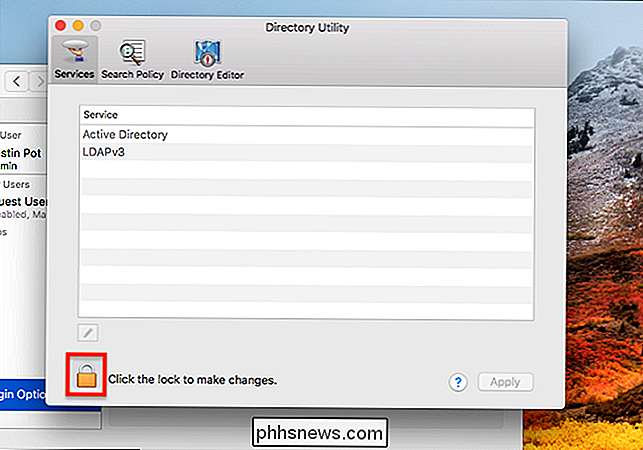

Fai clic sul pulsante di blocco, quindi inserisci il nome utente e la password quando richiesto.

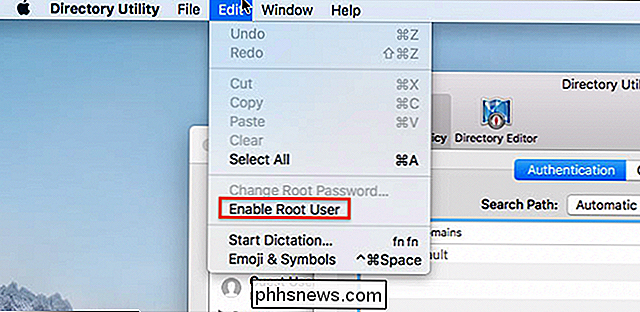

Ora fai clic su Modifica> Abilita utente root nella barra dei menu.

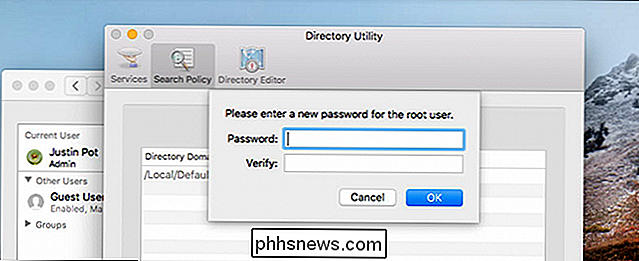

Inserisci un password sicura.

L'exploit non funzionerà più, perché il tuo sistema avrà già un account di root abilitato con una vera password ad esso associata.

Continua a installare gli aggiornamenti

Diciamo chiaramente: questo è stato un enorme errore da parte di Apple, e la patch di sicurezza non funziona (e interrompendo la condivisione dei file) è ancora più imbarazzante. Detto questo, l'exploit è stato abbastanza brutto che Apple ha dovuto muoversi rapidamente. Riteniamo che sia assolutamente necessario installare la patch disponibile per questo problema e abilitare una password di root. Speriamo che presto Apple risolverà questi problemi con un'altra patch.

Aggiorna il tuo Mac: non ignorare quei prompt. Sono lì per un motivo.

Come collegare le cuffie Bluetooth a più dispositivi contemporaneamente

Le cuffie Bluetooth sono il futuro. L'iPhone 7 ha scaricato il jack per le cuffie e, con USB-C sempre più popolare, è probabile che altri produttori seguano l'esempio. E sicuramente, il vantaggio principale è che ottengono cavi fuori mano, ma c'è un altro, spesso non realizzato, beneficio in una funzione chiamata "Multipoint".

Come cambiare il colore di sfondo dell'interfaccia in Photoshop

Photoshop è il miglior editor di immagini in circolazione, ed è pieno di migliaia di piccole caratteristiche che non sapevi di aver bisogno. Una di queste funzionalità è la possibilità di modificare il colore di sfondo dell'interfaccia. A volte, quando lavori, vorrai vedere come la tua foto apparirebbe contro un muro bianco, o forse avrai bisogno di ottenere più contrasto intorno ai bordi in modo da poter fare una selezione più chiara.