Monitorare siti Web nascosti e connessioni Internet

Puoi essere abbastanza sicuro che il tuo computer sia connesso al server che ospita il mio sito web mentre leggi questo articolo, ma oltre alle ovvie connessioni ai siti aperti nel tuo browser web, il tuo computer potrebbe collegarsi a un intero host di altri server che non sono visibili

La maggior parte delle volte non hai intenzione di scrivere nulla in questo articolo, dal momento che richiede un sacco di materiale tecnico, ma se pensi che ci sia un programma sul tuo computer che non dovrebbe essere lì a comunicare segretamente su Internet, i metodi seguenti ti aiuteranno a identificare qualcosa di insolito.

Vale la pena notare che un computer che esegue un sistema operativo come Windows con alcuni programmi installati finirà per fare un sacco di connessioni ai server esterni per impostazione predefinita. Ad esempio, sul mio computer Windows 10 dopo un riavvio e senza programmi in esecuzione, diverse connessioni sono fatte da Windows stesso, tra cui OneDrive, Cortana e anche la ricerca desktop. Leggi il mio articolo su come proteggere Windows 10 per scoprire come evitare che Windows 10 comunichi troppo spesso con i server Microsoft.

Esistono tre modi per monitorare le connessioni che il tuo computer invia a Internet: tramite il prompt dei comandi, utilizzando Monitor risorse o programmi di terze parti. Vado a menzionare il prompt dei comandi da quando è il più tecnico e difficile da decifrare.

Sorvegliante delle risorse

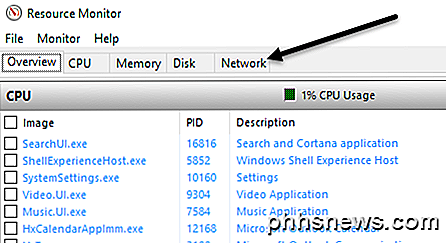

Il modo più semplice per verificare tutte le connessioni che il tuo computer sta facendo è utilizzare Resource Monitor . Per aprirlo, è necessario fare clic su Start e quindi digitare in Monitor risorse . Vedrai diverse schede nella parte superiore e quella su cui vogliamo fare clic è Network .

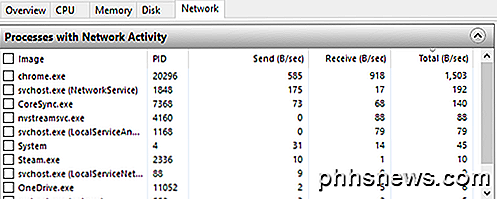

In questa scheda, verranno visualizzate diverse sezioni con diversi tipi di dati: processi con attività di rete, attività di rete, connessioni TCP e porte di ascolto .

Tutti i dati elencati in queste schermate sono aggiornati in tempo reale. Puoi fare clic su un'intestazione in qualsiasi colonna per ordinare i dati in ordine crescente o decrescente. Nella sezione Processi con attività di rete, l'elenco include tutti i processi che hanno qualsiasi tipo di attività di rete. Potrai anche vedere la quantità totale di dati inviati e ricevuti in byte al secondo per ogni processo. Noterai che c'è una casella vuota accanto a ciascun processo, che può essere usata come filtro per tutte le altre sezioni.

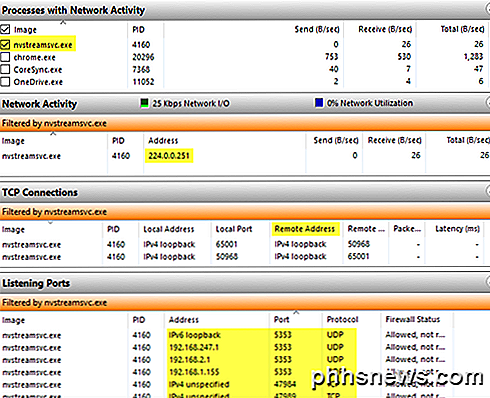

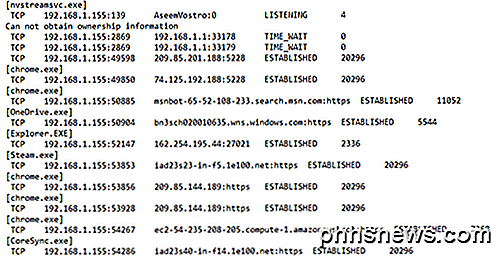

Ad esempio, non ero sicuro di cosa fosse nvstreamsvc.exe, quindi l'ho controllato e poi ho guardato i dati nelle altre sezioni. In Attività di rete, si desidera esaminare il campo Indirizzo, che dovrebbe fornire un indirizzo IP o il nome DNS del server remoto.

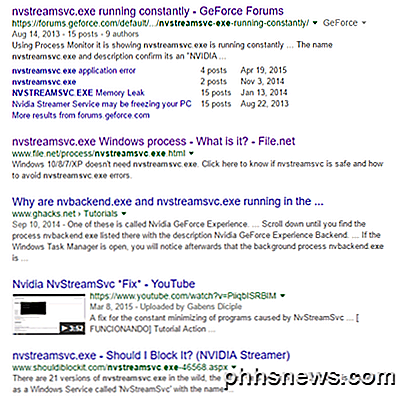

Di per sé, le informazioni qui non ti aiuteranno necessariamente a capire se qualcosa è buono o cattivo. Devi utilizzare alcuni siti Web di terze parti per aiutarti a identificare il processo. Innanzitutto, se non riconosci il nome di un processo, procedi con Google utilizzando il nome completo, ovvero nvstreamsvc.exe .

Fai sempre clic almeno sui primi quattro o cinque collegamenti e ti renderai immediatamente conto se il programma è sicuro o no. Nel mio caso, era correlato al servizio di streaming NVIDIA, che è sicuro, ma non qualcosa di cui avevo bisogno. In particolare, il processo è per lo streaming di giochi dal PC a NVIDIA Shield, che non ho. Sfortunatamente, quando installi il driver NVIDIA, installa molte altre funzionalità che non ti servono.

Poiché questo servizio viene eseguito in background, non ho mai saputo che esistesse. Non è comparso nel pannello GeForce e quindi ho pensato di aver installato il driver. Una volta capito che non avevo bisogno di questo servizio, sono stato in grado di disinstallare alcuni software NVIDIA e di eliminare il servizio, che comunicava continuamente in rete, anche se non l'ho mai usato. Ecco un esempio di come scavare in ogni processo può aiutare non solo a identificare possibili malware, ma anche a rimuovere servizi non necessari che potrebbero essere sfruttati dagli hacker.

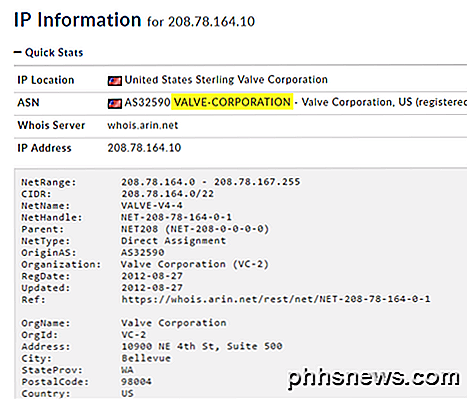

In secondo luogo, dovresti cercare l'indirizzo IP o il nome DNS elencati nel campo Indirizzo . Puoi dare un'occhiata a uno strumento come DomainTools, che ti darà le informazioni di cui hai bisogno. Ad esempio, in Attività di rete, ho notato che il processo steam.exe si stava connettendo all'indirizzo IP 208.78.164.10. Quando l'ho inserito nello strumento di cui sopra, sono stato felice di apprendere che il dominio è controllato da Valve, che è la società proprietaria di Steam.

Se vedi che un indirizzo IP si sta connettendo a un server in Cina o in Russia o in qualche altra strana posizione, potresti avere un problema. Effettuare il googling del processo normalmente ti porterà ad articoli su come rimuovere il software dannoso.

Programmi di terze parti

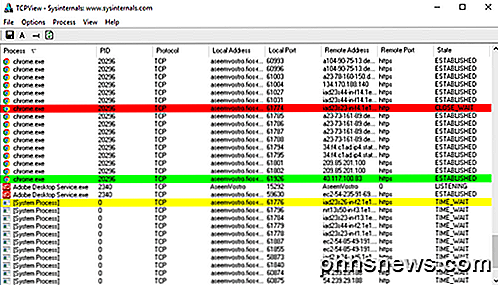

Resource Monitor è ottimo e ti dà molte informazioni, ma ci sono altri strumenti che possono darti un po 'più di informazioni. I due strumenti che consiglio sono TCPView e CurrPorts. Entrambi sembrano esattamente uguali, tranne che CurrPorts ti offre molti più dati. Ecco uno screenshot di TCPView:

Le righe per le quali sei maggiormente interessato sono quelle che hanno uno stato di ESTABLISHED . È possibile fare clic con il tasto destro su una riga qualsiasi per terminare il processo o chiudere la connessione. Ecco uno screenshot di CurrPorts:

Di nuovo, guarda le connessioni ESTABLISHED quando navighi nella lista. Come puoi vedere dalla barra di scorrimento in basso, ci sono molte altre colonne per ogni processo in CurrPorts. Puoi davvero ottenere molte informazioni usando questi programmi.

Riga di comando

Infine, c'è la riga di comando. Useremo il comando netstat per fornirci informazioni dettagliate su tutte le connessioni di rete attuali emesse in un file TXT. L'informazione è fondamentalmente un sottoinsieme di ciò che ottieni da Resource Monitor o dai programmi di terze parti, quindi è davvero utile solo per i tecnici.

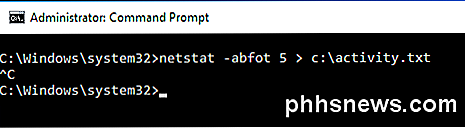

Ecco un rapido esempio. Innanzitutto, apri un prompt dei comandi dell'amministratore e digita il seguente comando:

netstat -abfot 5> c: \ activity.txt

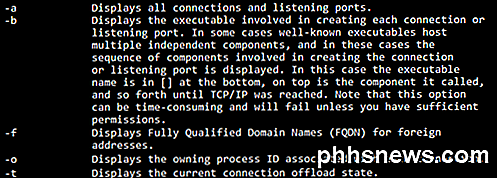

Attendere circa un minuto o due, quindi premere CTRL + C sulla tastiera per interrompere l'acquisizione. Il comando netstat sopra basterà acquisire tutti i dati della connessione di rete ogni cinque secondi e salvarlo nel file di testo. La parte - abfot è un insieme di parametri in modo che possiamo ottenere ulteriori informazioni nel file. Ecco cosa significa ogni parametro, nel caso tu sia interessato.

Quando apri il file, vedrai più o meno le stesse informazioni ottenute dagli altri due metodi precedenti: nome del processo, protocollo, numeri di porta locali e remoti, indirizzo IP remoto / nome DNS, stato connessione, ID processo, ecc. .

Ancora una volta, tutti questi dati sono un primo passo per determinare se qualcosa di pesce sta succedendo o no. Dovrai fare molte ricerche su Google, ma è il modo migliore per sapere se qualcuno ti sta spiando o se il malware sta inviando dati dal tuo computer a un server remoto. Se avete domande, sentitevi liberi di commentare. Godere!

Cerca le email di Outlook per mittente, data, parola chiave, dimensioni e altro

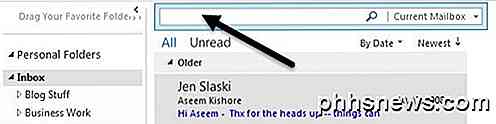

La ricerca tramite e-mail di Outlook può rivelarsi un compito difficile se sei uno come me con più file PST e decine di migliaia di e-mail che coprono decenni. La maggior parte degli ambienti aziendali utilizza Outlook per la posta elettronica e molte persone finiscono con l'archiviazione di e-mail personali e aziendali in Outlook.N

Perché alcuni nomi di file e cartelle di Windows hanno un punto davanti a loro?

Mentre molti di noi vedono solo normali nomi di file e cartelle sui nostri sistemi Windows, altre persone potrebbero aver incontrato qualcosa un po 'più inaspettato - nomi di file e cartelle con un punto davanti a loro. Perché succede? Il post di Q & A di SuperUser di oggi ha la risposta ad una domanda molto curiosa del lettore.