I rischi per la sicurezza di sbloccare il Bootloader del tuo Android

I fanatici di Android spesso sbloccano i loro bootloader per fare il root dei loro dispositivi e installare ROM personalizzate. Ma c'è un motivo per cui i dispositivi sono dotati di bootloader bloccati: lo sblocco del bootloader crea rischi per la sicurezza.

Non ci sconsigliamo di usare rooting e ROM personalizzate se è davvero quello che vuoi fare, ma devi essere consapevole dei rischi. Per la stessa ragione, Android non viene rootato, non viene sbloccato - con più potenza arriva più rischi.

Perché i bootloader Android vengono bloccati

I dispositivi Android sono dotati di bootloader bloccati per un motivo. Non è solo che i carrier e i produttori vogliono possedere il tuo hardware e ti impediscono di installare ROM personalizzate su di esso - sebbene lo facciano - ci sono buoni motivi di sicurezza. Anche la linea di dispositivi Nexus di Google, intesa come dispositivi per sviluppatori, ha bootloader bloccati.

Un dispositivo con un bootloader bloccato avvierà solo il sistema operativo al momento su di esso. Non è possibile installare un sistema operativo personalizzato: il bootloader rifiuterà di caricarlo.

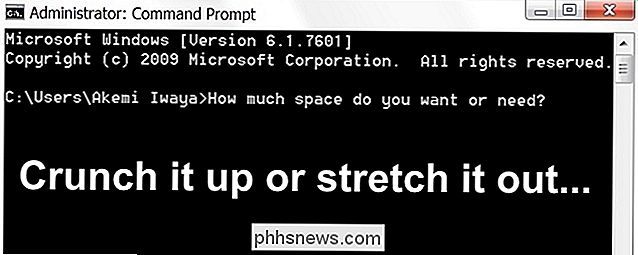

Se il bootloader del dispositivo è sbloccato, all'avvio del processo di avvio verrà visualizzata un'icona a lucchetto sbloccato.

Android Si asciuga quando sblocchi il tuo Bootloader

Se hai un dispositivo Nexus come Nexus 4 o Nexus 7, c'è un modo rapido e ufficiale per sbloccare il tuo bootloader. Come parte di questo processo, Android cancella tutti i dati sul dispositivo. Ottieni un dispositivo con un bootloader sbloccato, ma uno che non ha nessuno dei tuoi dati su di esso. È quindi possibile installare una ROM personalizzata.

Questo è odioso per le persone che vogliono semplicemente eseguire il root del proprio dispositivo senza dover affrontare un lungo processo di installazione, ma è una precauzione di sicurezza importante. Il PIN o la password proteggono l'accesso al dispositivo Android e lo sblocco del bootloader apre buchi che consentono alle persone con accesso fisico al dispositivo di ignorare il PIN o la password.

Bypassare il PIN o la password

Se il tuo telefono Android ha un bootloader standard bloccato quando un ladro ci mette le mani sopra, non saranno in grado di accedere ai dati del dispositivo senza conoscerne il PIN o la password. (Ovviamente, un ladro molto determinato potrebbe aprire il telefono e rimuovere la memoria per leggerlo su un altro dispositivo.)

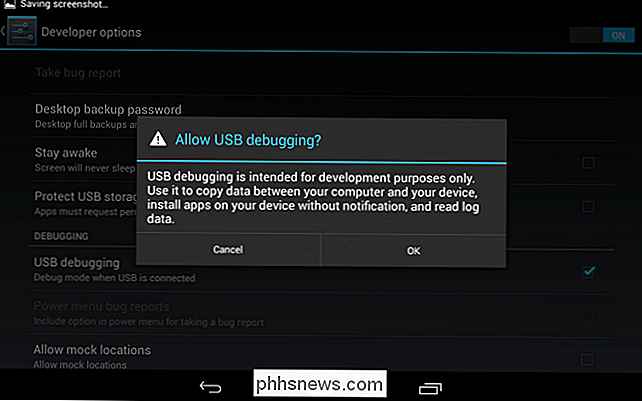

Se il tuo bootloader del tuo telefono o tablet Android è sbloccato quando un ladro ci mette le mani sopra, potrebbero riavviare il tuo dispositivo nel suo bootloader e avviare il tuo ambiente di recupero personalizzato (o flash un ripristino personalizzato e quindi avviare tale). Dalla modalità di ripristino, potevano usare il comando adb per accedere a tutti i dati sul dispositivo. In questo modo si evita qualsiasi PIN o password utilizzata per proteggere il dispositivo

Se si sta sbloccando il dispositivo e si desidera proteggerlo, è possibile scegliere di attivare la funzionalità di crittografia di Android. Ciò garantirebbe che i tuoi dati siano archiviati in un formato crittografato, così le persone non sarebbero in grado di accedere ai tuoi dati senza la tua passphrase di crittografia. Tuttavia, anche la crittografia non può proteggere perfettamente i tuoi dati.

Bypassare la crittografia con un congelatore

Se il tuo telefono o tablet Android è in esecuzione quando un ladro ci mette le mani sopra, potrebbero teoricamente mettere il telefono nel congelatore per un'ora prima di lampeggiare un nuovo sistema operativo su di esso. Ne abbiamo parlato quando abbiamo spiegato come i congelatori e le basse temperature possono bypassare la crittografia: in sostanza, la chiave di crittografia rimane nella RAM del tuo dispositivo per molto più tempo se la RAM viene raffreddata e può essere estratta prima che scompaia.

In questo caso, un attacco è stato effettuato contro un Galaxy Nexus che è stato posto nel freezer e i ricercatori sono stati in grado di recuperare la sua chiave di crittografia. Questo attacco ha avuto successo solo perché il Galaxy Nexus in questione aveva un bootloader sbloccato, quindi i ricercatori potevano eseguire il flashing di un sistema operativo su di esso e utilizzare il nuovo sistema operativo per scaricare il contenuto della RAM del dispositivo. Se il Galaxy Nexus aveva un boot loader bloccato, questo attacco non sarebbe stato possibile. In teoria, potrebbe essere ancora possibile aprire il telefono, rimuovere la RAM e leggerlo su un altro dispositivo, ma ciò diventa molto più complicato.

Certo, probabilmente non devi preoccuparti troppo di questo. Se sei un fanatico di Android che installa ROM personalizzate e fa il rooting del tuo dispositivo per tuo uso personale, probabilmente non sarai il bersaglio di un ladro determinato e qualificato che vuole accedere ai dati sul tuo dispositivo. Se il tuo dispositivo viene rubato, è probabilmente qualcuno che vuole semplicemente cancellare il dispositivo e venderlo.

Tuttavia, il caricatore di avvio di Android viene bloccato per un motivo. Con i telefoni Android utilizzati da aziende e governi, un caricatore di avvio bloccato offre una protezione aggiuntiva contro lo spionaggio aziendale e le spie di altri governi in caso di furto o smarrimento di un telefono.

Credito immagine: Johan Larsson su Flickr

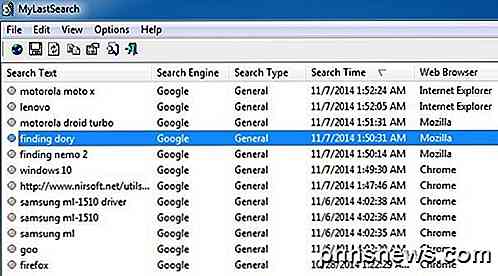

Visualizza rapidamente la cronologia delle ricerche su tutti i browser in Windows

Quando parli di cronologia delle ricerche, la maggior parte delle persone cerca un modo per cancellare la cronologia delle ricerche o eliminare la cronologia delle ricerche, giusto? Qualunque sia la ragione per nascondere la loro cronologia delle ricerche, una persona astuta che legge questo post sarà in grado di VISUALIZZARE la cronologia di ricerca recente per tutti i browser di qualsiasi computer utilizzando un programma semplice e gratuito.

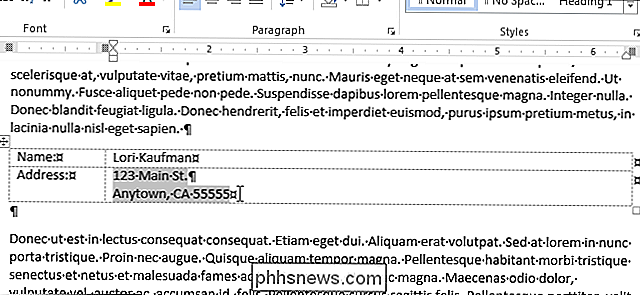

Come inserire le informazioni utente in un documento Word

Quando installi Word, ti viene chiesto di inserire il tuo nome e le iniziali. Queste informazioni utente sono memorizzate in Word e puoi inserire automaticamente queste informazioni nei tuoi documenti, ad esempio nell'indirizzo di ritorno di una busta. CORRELATO: Come impostare le informazioni utente in Word 2013 Abbiamo mostrato come impostare le informazioni dell'utente in Word (dopo l'installazione), che include nome, iniziali e indirizzo.