Come ripristinare in fabbrica il Kwikset Kevo

Se hai intenzione di vendere il tuo Kwikset Kevo, o semplicemente trasferirti in un'altra casa e non hai intenzione di portarlo con te, ecco come ripristinarlo in fabbrica in modo che le chiavi digitali vengano completamente cancellate. CORRELATO: Come risintonizzare Kwikset SmartKey Bloccare la chiave precedente Sfortunatamente, il processo non è così ovvio come Kwikset potrebbe ce l'hanno fatta, dal momento che nessuno dei pulsanti sulla serratura dice "reset" e non c'è modo di resettare il blocco dall'app.

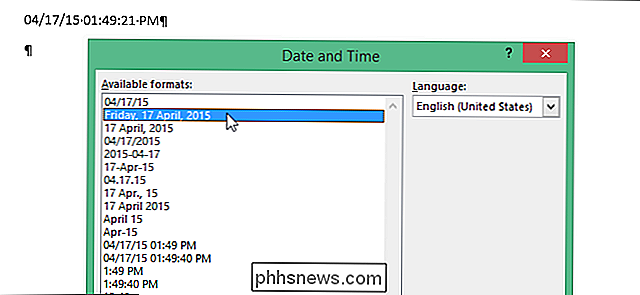

Come impostare i formati di data e ora predefiniti brevi e lunghi utilizzati in Word

Può essere utile inserire la data e l'ora che si aggiorna automaticamente in un documento. Esistono molti formati per la data e l'ora da cui è possibile scegliere nella finestra di dialogo "Data e ora" e è possibile controllare quali formati sono disponibili per ciascuno. CORRELATO: Come inserire facilmente la data formattata e Ora in Microsoft Word Quando si inseriscono la data e / o l'ora utilizzando la finestra di dialogo "Data e ora", è possibile che si sia notato il pulsante "Imposta come predefinito".

Come capire se una competizione su Facebook è una truffa

Molte pagine di Facebook gestiscono concorsi. Alcuni di questi sono omaggi legittimi, mentre altri sono truffe totali progettati per raccogliere le tue informazioni personali. C'è anche un'area grigia dove le pagine legittime gestiscono le competizioni su Facebook in un modo che non dovrebbero. Mentre non esiste una pistola fumante che puoi cercare per individuare una competizione falsa, ci sono alcune cose che puoi cercare che potrebbero significare qualcosa di losco sta succedendo.

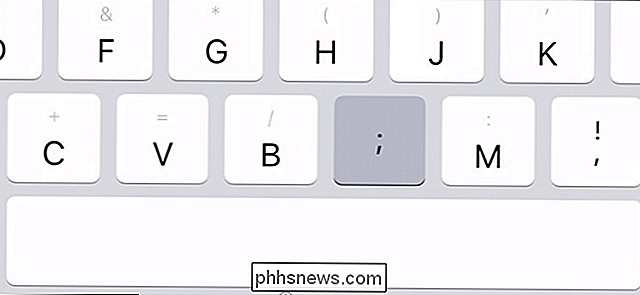

La tastiera dell'iPad può digitare i simboli più rapidamente in iOS 11: Ecco come

L'iPad ha ricevuto molti aggiornamenti in iOS 11 per renderlo uno strumento di produttività migliore. Insieme a titoli come il multitasking, probabilmente noterai che la tastiera ha subito una revisione. Anche se all'inizio può sembrare un po 'ingombrante, in realtà è un grande miglioramento. Ecco cosa è cambiato e come usarlo.

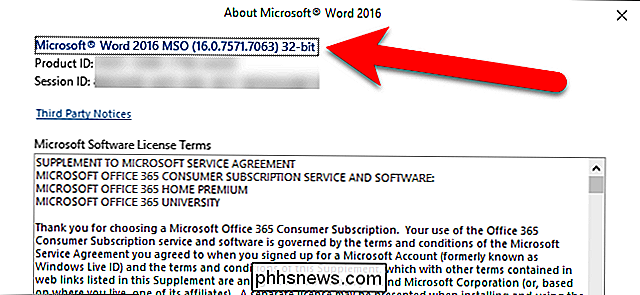

Come scoprire quale versione di Microsoft Office si sta utilizzando (e se si tratta di 32 o 64 bit)

Molti di noi utilizzano quotidianamente programmi di Microsoft Office, ma è possibile che si dimentichi quale versione di Office stai utilizzando. Se hai bisogno di sapere quale edizione di Office hai, così come quale architettura (a 32 o 64 bit), ti mostreremo come trovare rapidamente queste informazioni su Windows e Mac.

I quattro migliori servizi di posta elettronica gratuiti

L'e-mail era l'unico dominio degli impiegati in terra, un'evoluzione noiosa e beige del fax e della nota adesiva. In questi giorni, l'e-mail è ancora piuttosto noiosa (ehi, non abbiamo intenzione di mentirti), ma è anche una parte essenziale della vita online per chiunque disponga di una connessione Internet.

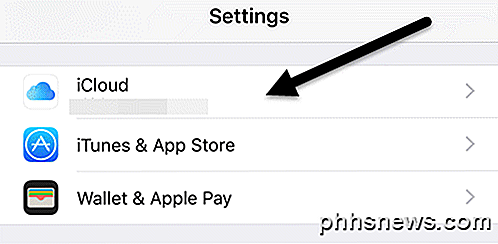

Genera un codice di verifica per l'autenticazione di Apple Two Factor

Recentemente ho scritto un post su come abilitare la nuova funzione di autenticazione a due fattori di Apple per un account iCloud, che renderà il tuo account molto più sicuro. Inoltre, anche se è stata attivata la verifica in due passaggi, l'autenticazione a due fattori è ancora più sicura.Norm

Come usare il tuo smartphone per fare salire a bordo di un aeroplano un brezza

In questi giorni, è più facile che mai salire a bordo di molte delle compagnie aeree più popolari utilizzando nient'altro che il tuo smartphone e un po 'di know- come avviare. Oggi vi daremo alcuni suggerimenti e trucchi per fare proprio questo. Al fine di semplificare il processo di acquisizione di tutti i loro clienti elaborati, molte delle compagnie aeree più popolari in questi giorni hanno iniziato a offrire servizi di imbarco digitale che consentono di effettuare facilmente il check-in tramite un'app o un'e-mail, ottenere i bagagli dove devono andare e lasciare il resto dello stress agli assistenti di volo nella parte anteriore della cabina.

Come funziona l'algoritmo di ordinamento di News Feed di Facebook

Facebook non usa un feed cronologico, come fa Twitter (o come Facebook). Invece, ciò che vedi nel tuo feed di notizie è determinato da un algoritmo che ordina le cose in base a ciò che Facebook pensa di voler vedere. Questa è una causa di una certa costernazione. Ogni tanto una pagina o una persona che seguo su Facebook si lamenta che i loro post raggiungono solo una piccola parte dei loro follower e chiede a tutti di aggiungerli alla loro lista See First in modo che possano "Continua a raggiungere tutti i fan".

Come archiviare e gestire meglio i propri ordini Amazon

Se ordini molto materiale su Amazon, probabilmente hai una vasta cronologia degli ordini. Oggi vogliamo discutere su come gestire gli ordini passati e persino archiviarli in modo che non siano più visibili nell'elenco. CORRELATI: Come gestire i tuoi Kindle e libri dal sito web di Amazon Your La cronologia degli ordini Amazon risale probabilmente a diversi anni e potrebbe contenere centinaia, forse migliaia di ordini precedenti.