Che cos'è un TPM e Perché Windows richiede One For Disk Encryption?

La crittografia del disco BitLocker richiede normalmente un TPM su Windows. La crittografia EFS di Microsoft non può mai utilizzare un TPM. La nuova funzionalità di "crittografia del dispositivo" su Windows 10 e 8.1 richiede anche un TPM moderno, motivo per cui è abilitato solo sul nuovo hardware. Ma cos'è un TPM?

TPM sta per "Trusted Platform Module". È un chip sulla scheda madre del computer che consente di abilitare la crittografia a disco intero resistente a manomissioni senza richiedere passphrase estremamente lunghe.

Che cos'è, esattamente?

CORRELATO: Come impostare Crittografia BitLocker su Windows

Il TPM è un chip che fa parte della scheda madre del computer: se si è acquistato un PC standard, viene saldato sulla scheda madre. Se hai costruito il tuo computer, puoi acquistarne uno come modulo aggiuntivo se la tua scheda madre lo supporta. Il TPM genera chiavi di crittografia, mantenendo una parte della chiave su se stesso. Pertanto, se si utilizza la crittografia BitLocker o la crittografia dei dispositivi su un computer con il TPM, parte della chiave viene archiviata nel TPM stesso, anziché solo sul disco. Ciò significa che un utente malintenzionato non può semplicemente rimuovere l'unità dal computer e tentare di accedere ai suoi file altrove.

Questo chip fornisce autenticazione basata su hardware e rilevamento manomissione, quindi un utente malintenzionato non può tentare di rimuovere il chip e posizionarlo su un'altra scheda madre o manomettere la scheda madre stessa per tentare di aggirare la crittografia - almeno in teoria.

Crittografia, crittografia, crittografia

Per la maggior parte delle persone, il caso d'uso più rilevante qui sarà la crittografia. Le versioni moderne di Windows utilizzano il TPM in modo trasparente. Basta accedere con un account Microsoft su un PC moderno fornito con "crittografia dispositivo" abilitato e utilizzerà la crittografia. Abilita la crittografia del disco di BitLocker e Windows utilizzerà un TPM per memorizzare la chiave di crittografia.

Normalmente accedi a un'unità crittografata digitando la password di accesso di Windows, ma è protetta con una chiave di crittografia più lunga. Quella chiave di crittografia è parzialmente memorizzata nel TPM, quindi è effettivamente necessario la password di accesso di Windows e lo stesso computer da cui l'unità proviene per accedere. Ecco perché la "chiave di ripristino" per BitLocker è un po 'più lunga - hai bisogno di una chiave di ripristino più lunga per accedere ai tuoi dati se sposti l'unità su un altro computer.

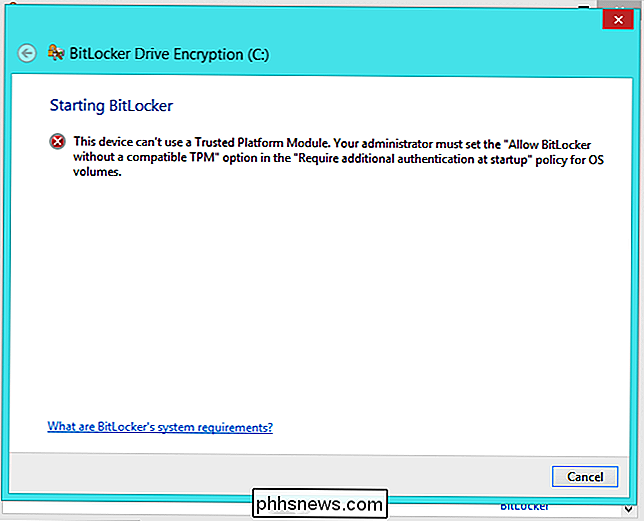

Questo è uno dei motivi per cui la vecchia tecnologia di crittografia EFS di Windows non è t buono. Non ha modo di memorizzare le chiavi di crittografia in un TPM. Ciò significa che deve memorizzare le sue chiavi di crittografia sul disco rigido e renderlo molto meno sicuro. BitLocker può funzionare su unità senza TPM, ma Microsoft si è impegnato a nascondere questa opzione per sottolineare l'importanza di un TPM per la sicurezza.

Perché TrueCrypt TPM persi

CORRELATI: 3 Alternative al Now- Defunct TrueCrypt for Your Encryption Needs

Naturalmente, un TPM non è l'unica opzione praticabile per la crittografia del disco. Le FAQ di TrueCrypt - ora rimosse - servono a sottolineare perché TrueCrypt non ha usato e non userebbe mai un TPM. Ha sbattuto le soluzioni basate su TPM fornendo un falso senso di sicurezza. Ovviamente, il sito Web di TrueCrypt ora afferma che TrueCrypt stesso è vulnerabile e consiglia di utilizzare BitLocker, che utilizza TPM. Quindi è un po 'di confusione in TrueCrypt land.

Questo argomento è ancora disponibile sul sito web di VeraCrypt, comunque. VeraCrypt è un fork attivo di TrueCrypt. Le domande frequenti di VeraCrypt confermano che BitLocker e altre utilità che si basano su TPM lo utilizzano per prevenire attacchi che richiedono a un utente malintenzionato di avere accesso come amministratore o di accedere fisicamente a un computer. "L'unica cosa che il TPM è quasi garantito è un falso senso di sicurezza", afferma la FAQ. Dice che un TPM è, nella migliore delle ipotesi, "ridondante".

C'è un po 'di verità in questo. Nessuna sicurezza è completamente assoluta. Un TPM è probabilmente più di una caratteristica di convenienza. La memorizzazione delle chiavi di crittografia nell'hardware consente a un computer di decrittografare automaticamente l'unità o decrittografarla con una semplice password. È più sicuro della semplice memorizzazione di quella chiave sul disco, in quanto un utente malintenzionato non può semplicemente rimuovere il disco e inserirlo in un altro computer. È legato a quell'hardware specifico.

In definitiva, un TPM non è qualcosa su cui devi pensare molto. Il tuo computer ha o meno un TPM, e generalmente i computer moderni lo faranno. Gli strumenti di crittografia come BitLocker di Microsoft e "crittografia dispositivo" utilizzano automaticamente un TPM per crittografare in modo trasparente i tuoi file. È meglio che non usare affatto la crittografia, ed è meglio che archiviare semplicemente le chiavi di crittografia sul disco, come fa EFS (Encrypting File System) di Microsoft.

Per quanto riguarda le soluzioni basate su TPM o non basate su TPM, o BitLocker vs TrueCrypt e soluzioni simili - beh, questo è un argomento complicato per il quale non siamo veramente qualificati.

Image Credit: Paolo Attivissimo su Flickr

Come il PC potrebbe sostituire la console da gioco nel tuo salotto

Per anni, sia i commentatori che i pubblicitari stavano cantando che i giochi per PC avevano finalmente raggiunto il loro obiettivo. Che dopo anni in cima al mondo dei videogiochi come opzione tecnologicamente superiore, le console avevano finalmente raggiunto la vecchia piattaforma e affermato il loro predominio come un'opzione per chiunque avesse preso sul serio il loro punteggio più alto.

Come visualizzare i file Mac su un PC Windows

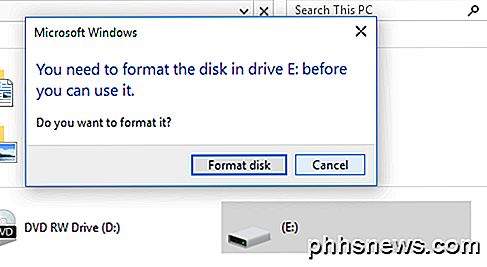

Anche se OS X può leggere correttamente i dischi rigidi formattati di Windows, l'opposto non è ancora vero, anche con Windows 10. Concesso, OS X non può scrivere su un disco formattato di Windows, ma almeno può leggere il contenuto dell'unità e puoi copiare i dati sul tuo computer Mac.Windows non ha assolutamente alcun supporto per il formato di file del disco rigido del Mac (HFS +). Ciò